Mõned F-Secure’i turvapealiku Mikko Hypponeni mõtted tema tänasest ettekandest Estonia talveaias.

Mõned F-Secure’i turvapealiku Mikko Hypponeni mõtted tema tänasest ettekandest Estonia talveaias.

F-Secure’i turvalaborisse tuleb 17 000 pahavarakahtlusega koodinäidist päevas, tegelikku pahavara on sellest 300-500 ühikut. Mida on sellegipoolest palju 🙁 Hetkel on teada 250 000 ühikut pahavara, Mikko ennustab selle kahekordistumist aasta jooksul.

10 aastat tagasi tuli muretseda kurjategijate pärast, kes tegutsesid sinuga samas linnas. Nüüd tuleb muretseda arvutikurjategijate pärast, kes tegutsevad näiteks Brasiilias. Hullem veel – kurjategijat ei huvitagi, kes te olete või kus te asute – teda huvitab ainult see, kuidas teilt teie raha ära võtta.

Mikko jutustas ka Tariq al-Daour’ist, kes mängis varastatud krediitkaardinumbritega pokkerit ning ostis nende kaudu kaotatud summade (kokku 2 mln eurot) varustust Iraagi mässulistele.

Tõenäoliselt vene päritolu Storm Worm’i grupi rünnak algas 18.01.2007, kõigepealt lihtsalt exe-failidest manustega. Kuna enamus tulemüüre pidasid selle spämmi kinni, hakati saatma võltslinke youtube’i, mis nõudis videoklipi näitamiseks “plugina” allalaadimiseks. Jätkati pühadekaartidega. Kokku saadi ligi miljonist arvutist koosnev p2p-põhine botnet, millel polnud keskserverit, mida maha võtta. Ehk siis superarvuti, mida ei kontrolli mitte valitsus või suurkorporatsioon, vaid kurjategijad. Lisaks sellele oli botnetil ka viirustõrjujavastane hoiatussüsteem, mis ründas kogu oma võimsusega neid, kes üritasid seda uurida.

Tekkinud superarvutit kasutatakse seesuguse spämmi renderdamiseks, mida tavalistel spämmitõrjetööriistadel raske töödelda. Kui saata välja miljon ühikut spämmi päevas ning sellele reageerib ka 0,0001 protsenti saajatest, teenitakse ikkagi tuhandeid.

Mikko arvates kasutaja harimine ei tööta kunagi – nagunii klikivad ja topivad igale poole oma krediitkaardinumbreid. Kavalamad troojalased, näiteks Torpig, viskavad popup-akna ette siis, kui logite oma pärispanka, küsides lisaautentimist krediitkaardinumbriga. Samuti kasutatakse pärisülekannete tegemisel pisiparanduste tegemist, suunates ülekande näiteks kurjategija arvele. Selliste nõksude vastu kasutajate harimine ei aita.

10-15 aasta pärast on põhiosa internetikasutajaid Aasias (hetkel on seal internetikattuvus vaid 10%). Kes neid kõiki harida jõuab? on Mikko lootusetu. Samas on tema hinnangul tavaliste kurjategijate kõrval kasvamas täppisinfot otsivate spioonide osakaal.

Suurem osa rünnakuid tuleb Ida-Euroopast (eriti Moskva ja Peterburi ümbrusest), Brasiiliast, Ida-Aasiast ja USA-st.

Häkkerifoorumitest saab osta varastatud krediitkaardinumbreid ja turvakleepse, pahavara ja spetsiaalselt teie konkurentide vastu suunatud rünnakuid. Suur osa kevadistest rünnakutest Eesti vastu tuli üüritud botnettidelt. Rahapesuks värvatakse tankiste (soovitavalt kriminaalkorras karistamata :)). Eelmisel aastal kasutati Rootsis ligi tuhandet tankisti ligi 9 miljoni Rootsi pankadel arvetelt varastatud Rootsi krooni väljavõtmiseks…

Eks nii mõnedki meie hulgast ole ülikoolipõlves pärast kuuendat kannu teoretiseerinud igasugu süvafilosoofilistel või siis täppistehnoloogilistel teemadel. Kuda saab moos kommi sisse? Miks on vorstil alati kaks otsa? Milliste võtetega puuritakse augud makaronide sisse? Just sarnased põletavad küsimused andsid ja annavad ka tulevikus ammendamatuid võimalusi virgutavaks ajudegümnastikaks ning meenusid mulle millegipärast ka siis, kui lugesin parajat elevust tekitanud

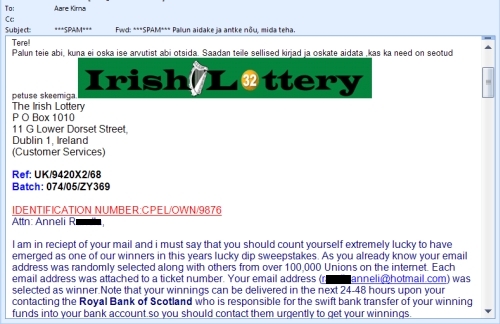

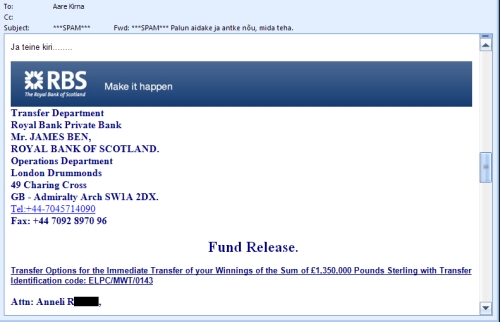

Eks nii mõnedki meie hulgast ole ülikoolipõlves pärast kuuendat kannu teoretiseerinud igasugu süvafilosoofilistel või siis täppistehnoloogilistel teemadel. Kuda saab moos kommi sisse? Miks on vorstil alati kaks otsa? Milliste võtetega puuritakse augud makaronide sisse? Just sarnased põletavad küsimused andsid ja annavad ka tulevikus ammendamatuid võimalusi virgutavaks ajudegümnastikaks ning meenusid mulle millegipärast ka siis, kui lugesin parajat elevust tekitanud  Või mobiiltelefoni või 30 000-kroonist reisikinkekaarti?

Või mobiiltelefoni või 30 000-kroonist reisikinkekaarti?