Tegelikult varastavad nad muidugi ainult pangaparoole, raha kõrvaldavad teie arvelt neidsamu pangaparoole kasutavad lihast ja luust pätid.

Sinowal on troojalane, mis on mõeldud paroolide, eriti pangaparoolide varastamiseks. Samuti võib see pahalane võltsida SSL-ühenduseks vajalikke sertifikaate ning avada mõne suvalise TCP pordi kaudu arvutisse tagaukse. Külge saab selle mõnelt pahatahtliku skriptiga veebisaidilt, viimasel ajal ka internetifoorumitest, eriti juhul, kui külastate neid vananenud ja turvapaikadeta brauseriga. Pärast oma pahatahtlike komponentide allalaadimist haagib see end mõne Windowsi protsessi, tavaliselt explorer.exe külge ning muudab ka registrit, nii et ta arvuti taaskäivitamisel kindlasti käima tõmmataks.

Limbo oli algselt mõeldud veebiliikluse ümbersuunamiseks võltsitud pangalehekülgedele, kuid selle uuemate variatsioonide funktsionaalsus on Sinowaliga üsna sarnane. Nakatunud arvuti omanik ise märkab heal juhul vaid veateateid internetipanga kasutamisel.

Teie salajased paroolid varastatakse kas arvuti paroolihoidlast või salvestatakse teie klahvivajutused siis, kui internetipanka sisse logite. Varastatud paroolid saadetakse võrgus passivatele kurjategijatele, kes neid kasutades teie pangakontole sisse logivad ning teie raha sealt mõne tankisti pangaarvele edasi kannavad. Tankist omakorda võtab raha sularahaautomaadist välja ning annab kurikaeltele. Hiljem politseile räägib tankist, et on suure rahvusvahelise firma sularahaoperatsioonide mänedžer (võib koguni näidata uhkete rekvisiitide ja loetamatute allkirjadegaga lepingut), hiljem uurides aga selgub, et ta tegelikult ei tunnegi neid inimesi, kelle heaks töötab ning kellele raha andis. Ühte kuritegelikku jõuku teenindab tavaliselt mitu tankisti.

Panda Security blogis on ka ülevaade selliste troojalaste levitamise mehhanismist ja majanduslikust tasuvusest.

Oma raha kaitsmiseks tuleb:

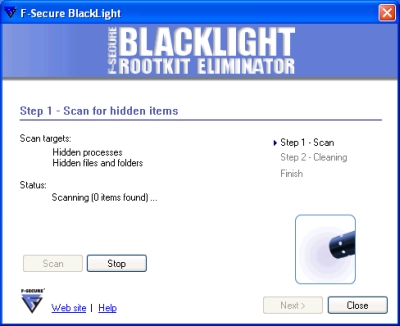

1. Kasutada viirusetõrjet, mõlemad pahalased on enamikes viirusdefinitsioonides sees.

2. Paigaldage kõik operatsioonisüsteemi turvaparandused.

3. Ärge kasutage Internet Exploreri vanemaid versioone, IE7 on vähim, mis teid kaitsta suudab. Kui võimalik, kasutage kõige uuemat Mozilla Firefoxi.

4. Loobuge koodikaardist, pangas käige ID-kaardi või Mobiil-ID-ga. Nende võtmed asuvad kiibil, millele troojalased ligi ei pääse.