Mis on kaughaldustarkvara pettused?

Mis on kaughaldustarkvara pettused?

Kaughaldustarkvara pettused on üha levinum ja eriti ohtlik pettuseviis, kus kurjategijad võtavad täieliku kontrolli alla sinu arvuti või telefoni. Nad kasutavad selleks legitiimseid kaugghaldusprogramme nagu AnyDesk, TeamViewer, QuickSupport või Chrome Remote Desktop, aga pettuse eesmärgil. Kui pettur on su seadmesse sisse pääsenud, näeb ta KÕIKE, mida sa ekraanil teed, saab kontrollida su hiirt ja klaviatuuri ning pääseb ligi kõigile su failidele ja kontodele.

Kuidas see petuskeem töötab?

Tüüpiline pettuse kulg samm-sammult:

- Esmane kontakt:

Pettur võtab sinuga ühendust ühel järgnevatest viisidest:

- A) Telefoni teel:

- Helistatakse väidetavalt tehnilise toe nimel (Microsoft, Google, Apple, Telia, Elisa)

- “Tere, me oleme Microsoft turvaosakonnas. Teie arvutis on tuvastatud viirus.”

- “Tere, siin on Google’i tugi. Teie Google konto on häkitud.”

- “Tere, Telia tehnilise toe töötaja siin. Teie internetiühenduses on probleem.”

- B) Pop-up sõnumi kaudu arvutis:

- Ekraanile ilmub hoiatus: “HOIATUS! Teie arvuti on nakatunud viirusega!”

- “Windows Defender on tuvastanud 5 ohtlikku viirust. Helistage kohe: +372 XXX XXXX”

- Sõnum blokeerib ekraani ja on raske eemaldada

- Sageli koos heliga

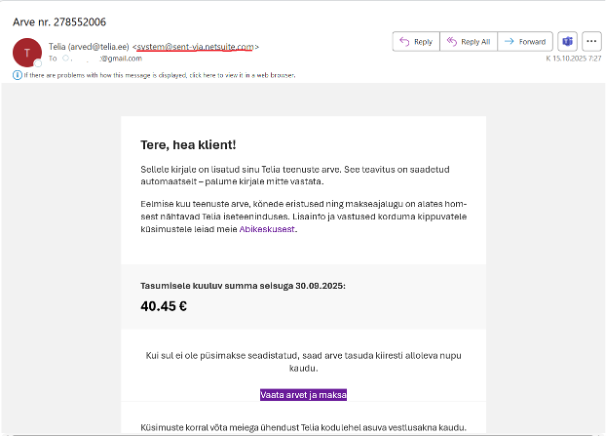

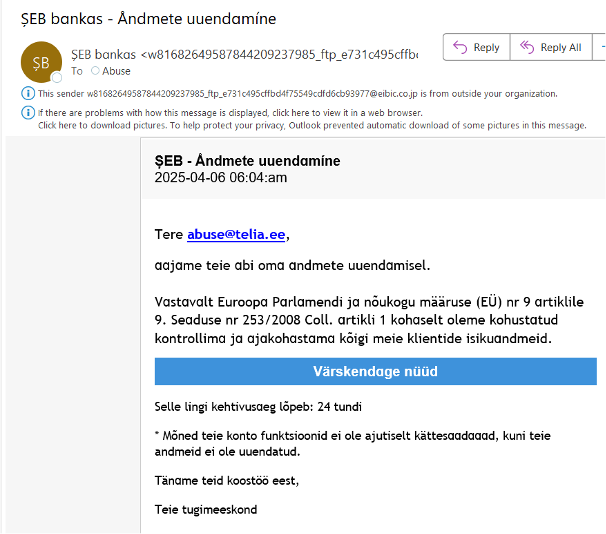

- C) E-kirja teel:

- “Teie Microsoft Office litsents on aegumas”

- “Teie arvuti turvalisus on ohus”

- Kirjas on telefoninumber või link “abi saamiseks”

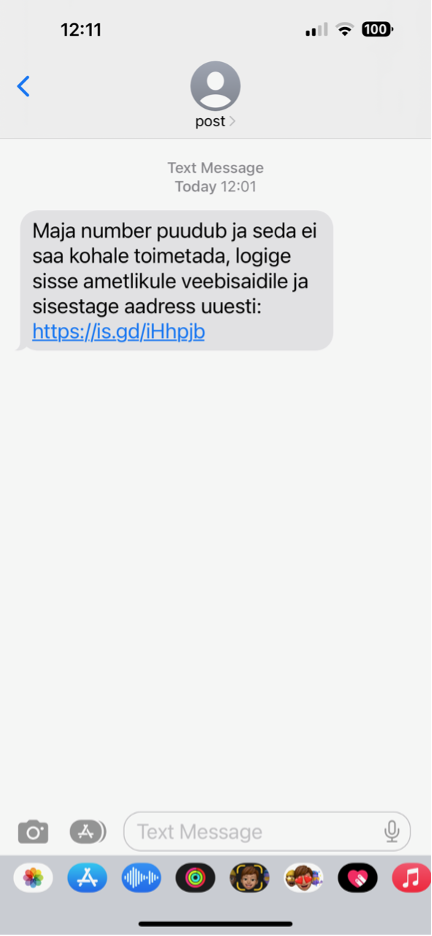

- D) SMS-i teel:

- “Teie pangakonto on blokeeritud. Helistage kiiresti numbril XXX”

- “Tuvastasime kahtlase sisselogimise. Vajutage lingile abi saamiseks”

- Probleemi “kinnitamine”:

Pettur tekitab paanikat ja survet:

- “Teie arvuti saadab praegu teie isikuandmeid häkkerite serverisse”

- “Kui me ei tegutse 15 minuti jooksul, kaotate kõik oma failid”

- “Teie pangakontolt on juba üritatud raha võtta”

- “Ma näen siin meie süsteemis, et teie IP-aadressilt tuleb kahtlane tegevus”

- “Lahenduse” pakkumine:

Pettur juhendab sind:

- “Ma saan teile aidata, aga pean nägema teie arvutit”

- “Laadige alla see programm, et ma saaksin probleemi lahendada”

- Dikteerib veebilehe aadressi või saadab lingi SMS-iga

- Tavaliselt anydesk.com, teamviewer.com või mõni muu kaughaldusprogramm

- Programmi allalaadimine ja paigaldamine:

Pettur juhendab sind samm-sammult:

“Avage brauser ja kirjutage A-N-Y-D-E-S-K punkt com”

“Vajutage nupule ‘Download'”

“Kui fail on alla laetud, tehke topeltklõps”

“Vajutage ‘Jah’ või ‘Yes’, kui arvuti küsib luba”

“Nüüd näete 9-kohalist numbrit – öelge see mulle”

- Ligipääsu saamine:

Kui oled öelnud kaughalduse koodi:

– Pettur logib sisse su seadmesse

– Näed, kuidas hiir liigub ise

– Pettur “näitab” sulle “probleeme” (tegelikult avab faile ja seadeid)

- Usalduse loomine:

Pettur teeskleb, et:

– Käivitab “süsteemi kontrolli” (tegelikult avab Command Prompti või Task Manageri)

– Näitab “viirusi” (normaalsed süsteemiprotsessid)

– “Puhastab” su arvutit (tegelikult ei tee midagi või installib pahavara)

- Raha väljapetmine:

VARIANT A – Otsene ligipääs pangakontole:

– Pettur palub sul avada pangalehe

– “Ma pean kontrollima, kas teie konto on turvaline”

– Näed, kuidas pettur “kontrollib” (tegelikult teeb ülekandeid)

– Võib kasutada ekraani “külmutamist” – sa näed ekraani, aga ei näe, mida pettur teeb

VARIANT B – “Tasulise teenuse” eest maksmine:

– “Puhastusteenus maksab 99€”

– “Viiruste eemaldamine maksab 150€”

– Palutakse maksta pangakaardiga või teha ülekanne

– Mõnikord palutakse kinnitada Smart-ID või Mobiil-ID-ga

VARIANT C – “Ekslik” ülekanne ja tagasimakse:

– Pettur kannab “kogemata” su kontole 5000€ (tegelikult näitab HTML koodis võltsitud summat)

– “Oh ei! Ma tegin vea! Kandsid sulle 5000€ asemel 50,000€!”

– “Palun saada mulle tagasi 45,000€, vastasel juhul kaotad oma töö”

– Ohver teeb ülekande oma päris rahaga

VARIANT D – Isikuandmete varastamine:

– Pettur kopeerib su failidest:

– Pangadokumendid

– Isiklikud dokumendid (pass, ID-kaart jms, kui need on näiteks skännitud)

– Paroolid (kui on salvestatud failides)

– Fotod ja videod (väljapressimiseks)

VARIANT E – Pahavara paigaldamine:

– Installib jälgimisprogrammi (keylogger), mis salvestab kõik su klaviatuurivajutused

– Installib lunavara, mis krüpteerib su failid ja nõuab lunaraha

– Installib taustatarkvara, mis jätkab sinu jälgimist ka pärast kõne lõppu

- Jätkurünnakud:

Isegi kui esimene pettus ebaõnnestus:

– Pettur jääb su arvutisse varjatud tarkvaraga

– Võib hiljem tagasi tulla (nädalate või kuude pärast)

– Kasutada su arvutit teiste inimeste ründamiseks

– Jälgida su pangaülekandeid ja oodata sobivat hetke

Kaughaldustarkvara tüübid ja nende ohud

Legitiimsed programmid, mida petturid kuritarvitavad:

- AnyDesk

– Mis see on: Professionaalne kaughaldustrarkvara

– Legitiimne kasutus: IT-töötajad kasutavad klientide abistamiseks

– Ohumärk: Kui keegi palub sul seda alla laadida telefonikõne ajal

- TeamViewer

– Mis see on: Teine populaarne kaughaldusprogramm

– Legitiimne kasutus: Ettevõtetes, IT-tugiteenustes

– Ohumärk: “Microsoft” või “Google” ei kasuta KUNAGI TeamViewer’it

- Chrome Remote Desktop

– Mis see on: Google’i kaughalduslahendus

– Legitiimne kasutus: Oma seadmete juhtimine

– Kuidas petturid kasutavad: Paigaldamine Chrome’i laiendusena

- QuickSupport (TeamViewer)

– Mis see on: TeamViewer’i lihtsustatud versioon

– Legitiimne kasutus: Kiire tugi ilma paigalduseta

– Kuidas petturid kasutavad: Lihtne ohvrile juhendada

– Ohumärk: Ei vaja administraatoriõigusi, seega kergem paigaldada

- UltraViewer, SupRemo, Ammyy Admin

– Mis need on: Vähem tuntud kaughaldusprogrammid

– Kuidas petturid kasutavad: Vahelduseks, kui AnyDesk/TeamViewer on ohvritele “liiga tuttav”

Telefoni kaughalduse rakendused:

Android:

– TeamViewer QuickSupport

– AnyDesk

– Võimaldavad täielikku ligipääsu telefoni ekraanile ja funktsioonidele

iPhone:

– Apple’i turvapolitiika piirab kaughaldust

– Aga petturid võivad paluda:

– Ekraanijagamist FaceTime’i/Zoom’i kaudu

– Paigaldada “turvarakendusi”, mis on tegelikult pahavara

Mis juhtub, kui pettur pääseb su seadmesse?

Mida pettur SAAB TEHA:

- Näeb KÕIKE su ekraanil:

– Kõik avatud aknad

– Kõik dokumendid

– Sinu paroolid, kui sa need sisestad

– Panga sisselogimised

– Isiklikud sõnumid

- Kontrollida su hiirt ja klaviatuuri:

– Avada faile

– Sisestada teksti

– Kopeerida andmeid

– Kustutada faile

- Paigaldada pahavara:

– Keylogger: Salvestab kõik klaviatuurivajutused (paroolid, sõnumid)

– Lunavara: Krüpteerib su failid ja nõuab lunaraha

– Botneti klient: Kasutab su arvutit teiste ründamiseks

– Backdoor: Võimaldab hiljem tagasi tulla ilma su teadmata

- Varastada andmeid:

– Pangadokumendid

– Isiklikud dokumendid (ID-kaart, pass, juhiluba)

– Fotod ja videod

– Paroolid (kui salvestatud failides või brauseris)

– Krüptovaluuta rahakotid

– Firmadokumendid ja ärisaladused

- Pääseda kontodele:

– Pangakontod

– E-post

– Sotsiaalmeedia

– Krüptovaluuta börsid

– E-poe kontod (Amazon, eBay jne)

- Teha ülekandeid ja oste:

– Pangaülekanded

– Online-ostud

– Krüptovaluuta tehingud

– Laenude võtmine

- Jätta tagauks:

– Isegi kui sa “eemaldad” programmi

– Pettur võib olla installinud varjatud tarkvara

– Saab hiljem tagasi tulla

– Võid mitte kunagi teada saada

Mida pettur EI SAA TEHA (aga võib sinu vahendusel):

– Ei saa mööda Smart-ID/Mobiil-ID autentimisest: AGA võib sind petta neid kasutama

– Ei näe su Smart-ID PIN-koode: AGA võib sind petta neid rääkima

– Ei saa otse su pangakontole: AGA kui sa logid sisse tema vaadates, siis saab

Kuidas pettureid ära tunda?

Hoiatusmärgid telefonikõne ajal:

- Keegi helistab SULLE ja palub paigaldada kaughaldusprogrammi:

– Microsoft, Google, Apple EI HELISTA KUNAGI klientidele

– Päris tugiteenused ootavad, et SINA helistad NEILE

- Ajasurve ja paanika:

– “Peate tegutsema KOHE, muidu kaotate kõik andmed”

– “Teie pangakontolt varastatakse praegu raha”

– “Teil on ainult 10 minutit”

- Isikliku info küsimine:

– Päris tehnilise toe töötajad EI KÜSI:

– Pangaparoole

– Smart-ID PIN-koode

– Krediitkaardi andmeid

– Isikukoodi

- Nõuab tasu:

– “Teenus maksab 150€”

– “Puhastamine maksab 99€”

– “Antiviiruseteenused 3 aastaks 299€”

- Inglise keel või aktsent:

– Eesti ettevõtted kasutavad eesti keelt

– Tugev välismaine aktsent on kahtlane

Kui oled kaughaldusprogrammi paigaldanud, AGA ei ole veel koodi öelnud:

- SULGE programm koheselt

- Katkesta kõne

- Eemalda programm:

Windows:

- Mine Start → Settings → Apps

- Otsi “AnyDesk” või “TeamViewer”

- Klõpsa → Uninstall

- Järgi juhiseid

`Mac:

- Ava Finder

- Mine Applications

- Lohista programm Trash’i

- Tühjenda Trash

Android:

- Settings → Apps

- Otsi programm

- Uninstall

- Skaneeri arvutit viirusetõrjega:

– Windows Defender (sisseehitatud)

– Või laadi alla Malwarebytes (tasuta versioon)

Kui oled juba öelnud koodi ja pettur on sinu arvutis:

Tegutse KOHE!

SAMM 1 (ESIMENE 30 SEKUNDIT):

Katkesta internetiühendus VIIVITAMATULT:

Lauaarvuti:

– Tõmba võrgukaabel FÜÜSILISELT välja

Sülearvuti/lauaarvuti WiFi:

– Vajuta WiFi nuppu klaviatuuril (tavaliselt Fn + F2/F3)

– Või lülita WiFi ruuter välja

Telefon:

– Lülita lennurežiim sisse

– Või lülita telefon välja

MIKS SEE ON OLULINE:

– Pettur kaotab kohe ühenduse

– Ei saa enam midagi teha

– Ei saa andmeid välja laadida

– Ei saa teha pangaülekandeid ilma internetita

SAMM 2 (JÄRGMISED 2 MINUTIT):

Võta telefon (TEINE seade, mitte see, mille vahendusel sind peteti):

Helista OMA PANGALE:

– Swedbank: 6 310 310

– SEB: 665 5100

– LHV: 6 800 400

– Luminor: 6 700 000

ÜTLE pangatöötajale:

“Andsin petturile ligipääsu oma arvutile. Palun blokeerige mu internetipank VIIVITAMATULT. Kontrollige, kas on tehtud kahtlaseid tehinguid.”

SAMM 3 (JÄRGMISED 5-10 MINUTIT):

Muuda KÕIK paroolid (TEISEST seadmest!):

Kasuta telefoni või teist arvutit:

- KÕIGE OLULISEM – panga parool:

- Mine panga kodulehele

- Vali “Unustasin parooli”

- Loo uus parool

- E-posti parool:

- Mine Gmail.com, Outlook.com vm

- Muuda parool

- Sotsiaalmeedia:

- Facebook, Instagram, Twitter jne

- Muuda kõik paroolid

- Teised olulised kontod:

- Amazon, eBay

- Krüptovaluuta börsid

- Online-pangandus

Parool peab olema:

- Vähemalt 12 tähemärki pikk

- Segu suurtähtedest, väiketähtedest, numbritest ja sümbolitest

- ERI parool igale kontole

- Näide: Turv@l1neP@rool2025!

SAMM 4 (JÄRGMISED 30 MINUTIT):

Puhasta oma arvuti põhjalikult:

Variant A – Kui sa ei ole tehniliselt kogenud:

- Helista IT-spetsialistile või IT-ettevõttele

- Neil on tööriistad ja teadmised

- Maksab raha, aga see on seda väärt

- Või vii arvuti remondifirmasse:

- Ütle, et arvutis võib olla pahavara

Variant B – Kui sa oled tehniliselt kogenud:

Skaneeri arvutit viirusetõrjega: Windows:

- Ava Windows Security (sisseehitatud)

- Vali “Virus & threat protection”

- Vali “Scan options”

- Vali “Full scan”

- Käivita skaneerimine (võib võtta 1-2 tundi)

- Laadi alla ja kasuta Malwarebytes:

- Mine www.malwarebytes.com (TEISEST seadmest kontrolli, et see on õige leht)

- Laadi alla tasuta versioon

- Paigalda ja käivita täisskaneeriming

- Eemalda kõik leitud ohud

- Kontrolli installeeritud programme:

Windows: Settings → Apps → Apps & Features

Vaata üle KÕIK programmid

Eemalda kõik, mis on tundmatud või hiljuti paigaldatud

- Kontrolli brauseri laiendusi:

Chrome: Menüü → More tools → Extensions

Firefox: Menüü → Add-ons → Extensions

Eemalda KÕIK kahtlased laiendused

SAMM 5 (SAMA PÄEV):

Tee avaldus politseile:

- Helista: 612 3000

- Või tee e-avaldus: www.politsei.ee

- Kirjelda täpselt:

– Millal juhtus

– Kes helistas (nimi, number)

– Milliseid programme paigaldasid

– Mida pettur tegi

– Kas kaotasid raha

- Lisa tõendid:

– Ekraanipildid

– Telefoninumbrid

– E-kirjad

– Pangaväljavõtted

SAMM 6 (JÄRGMISED NÄDALAD):

Jälgi oma kontosid:

– Pangakonto: Kontrolli iga päev tehinguid

– Krediitkaardid: Vaata väljavõtteid

– E-post: Vaata, kas tulevad kahtlased kirjad

– Sotsiaalmeedia: Kontrolli, kas on postitatud midagi sinu nimel

– ID-kaart: Jälgi, kas keegi võtab sinu nimel laene

Võta ühendust: Krediidiinfo AS: www.krediidiinfo.ee (kontrolli, kas sinu nimel on võetud laene)

Kokkuvõte

Kaughaldustarkvara pettused on ühed ohtlikumad, sest pettur saab täieliku kontrolli su seadme üle. Erinevalt teistest pettustest, kus sa võid kaotada ainult raha, siis siin võid kaotada:

- Raha pangakontolt

- Kõik oma isiklikud andmed

- Juurdepääsu kõigile oma kontodele

- Oma privaatsuse

- Oma turvalisuse pikaks ajaks (kui pahavara jääb arvutisse)

Mis on petukõned?

Mis on petukõned?

Märgid, et tegemist on pettusega:

Märgid, et tegemist on pettusega: Märgid pettusest:

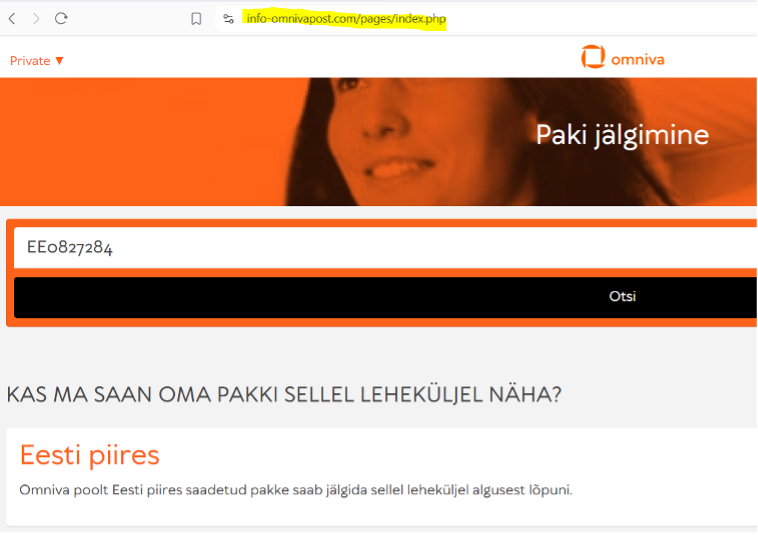

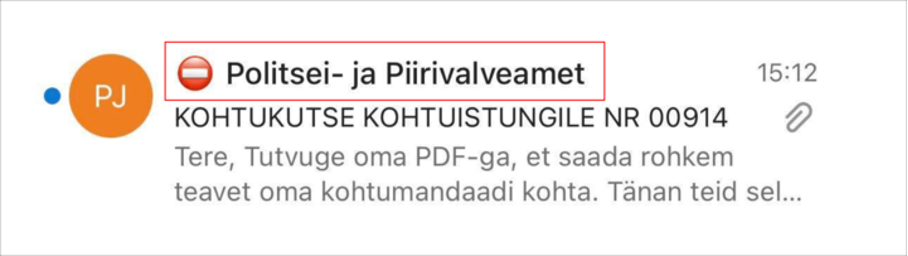

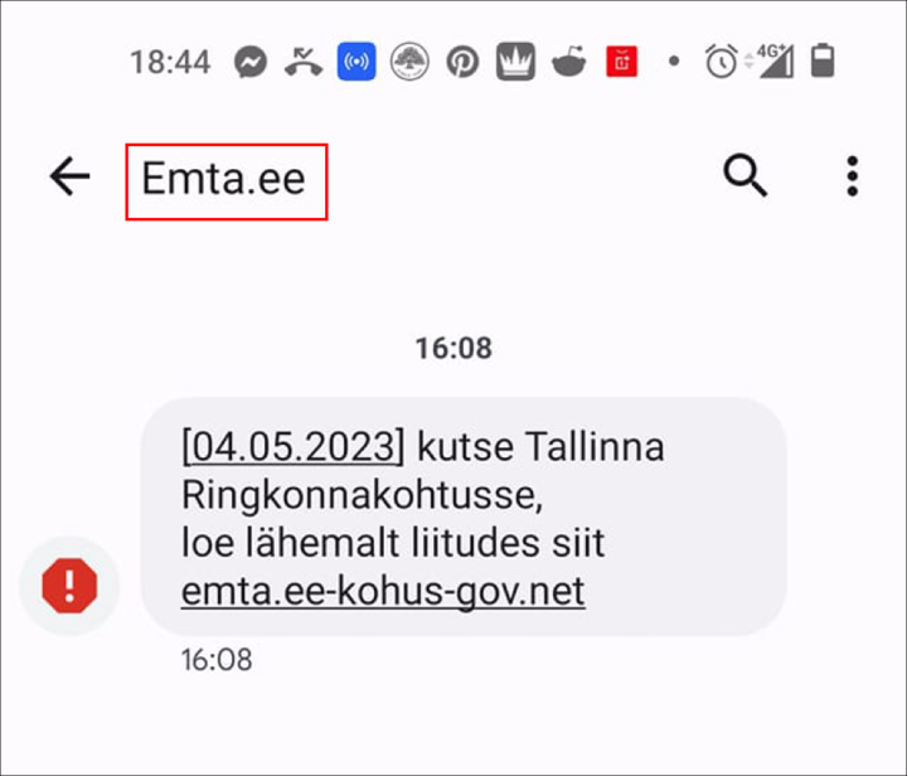

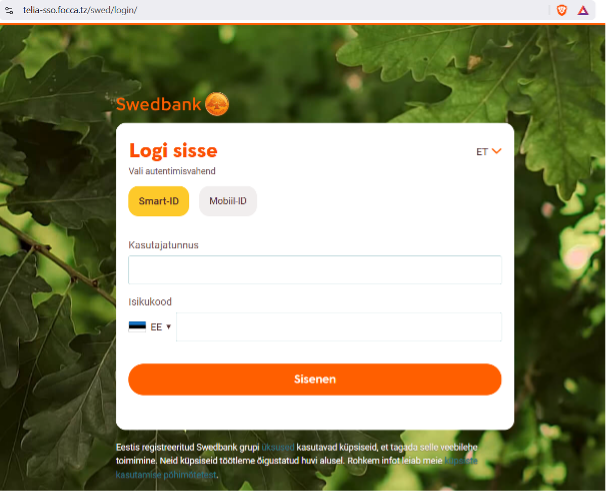

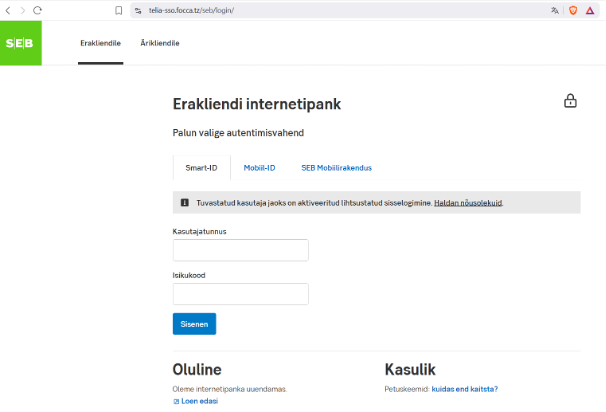

Märgid pettusest: Erinevalt tavalisest õngitsuskirjast, kus võid-olla kahtlustad pettust, näeb võltspangaleht välja TÄPSELT nagu päris leht:

Erinevalt tavalisest õngitsuskirjast, kus võid-olla kahtlustad pettust, näeb võltspangaleht välja TÄPSELT nagu päris leht: Päris aadress:

Päris aadress:  Päris aadress:

Päris aadress:  Päris aadress:

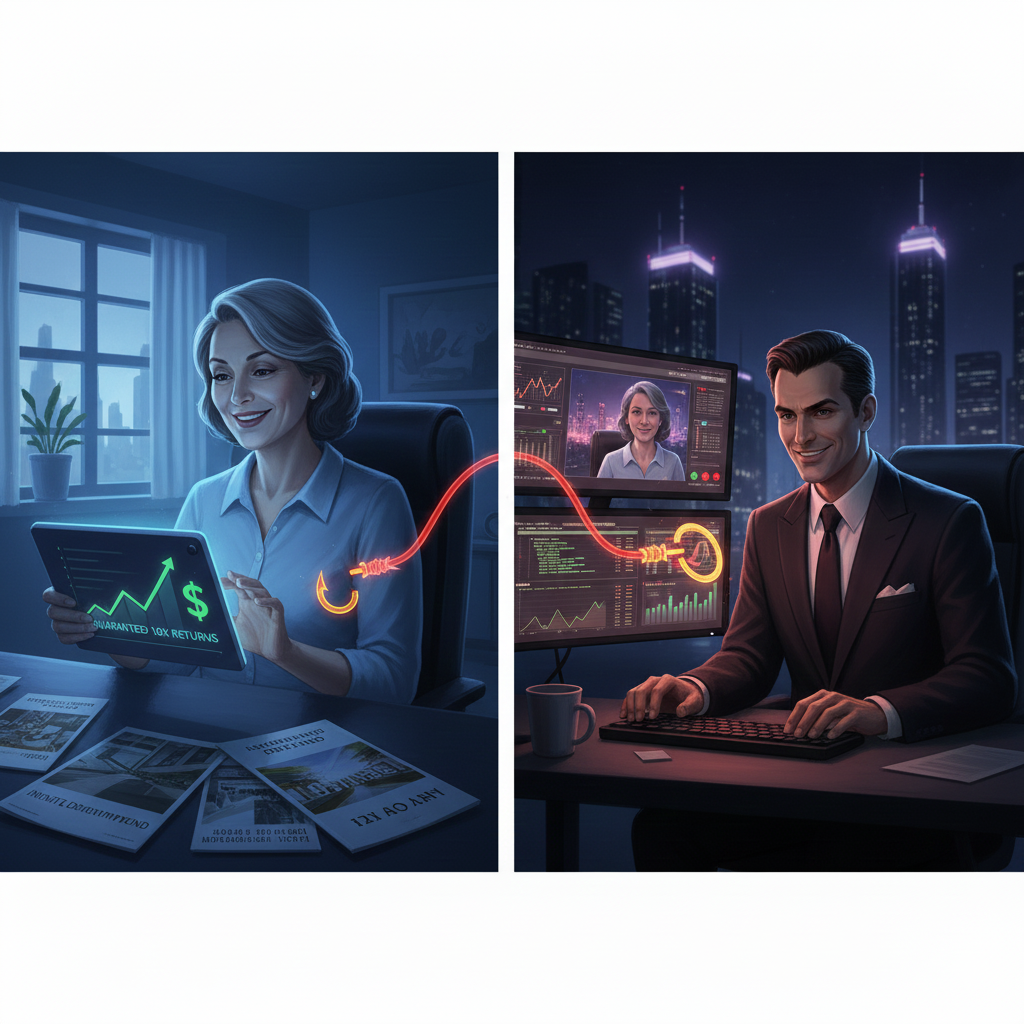

Päris aadress:  Mis on investeerimispettused?

Mis on investeerimispettused? Mis on kaughaldustarkvara pettused?

Mis on kaughaldustarkvara pettused?