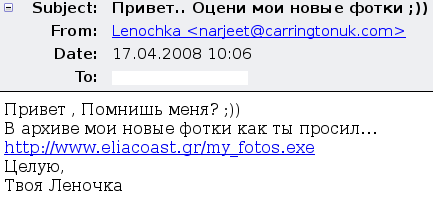

Sain hiljaaegu oma spämmiaadressile kaks veidi erinevat, kuid sama manusega kirja:

Ehk siis mulle tundmatud Leenake ja Vikulja tahavad kangesti vana tutvust uuendada ning avavad mulle ka juurdepääsu fotodele, mida ma olevat küsinud. Kirjades toodud lingile klikkides avanevad mõistagi mitte tütarlaste fotoalbumid, vaid exe-fail, mis paigaldab arvutisse troojalase nimega Trojan.Win32.Srizbi. See üritab kustutada kõik jäljed enda paigaldamisest ning peidab end arvutis kui rootkit. Väidetavalt suudab ta end jooksutada ka Safe Mode’s, nii et eemaldada on seda tõsiselt raske. Lisaks haagib see troojalane end ka TCP/IP draiveri külge, hiilides nii mööda tulemüüridest ja tsentraalsest viirustõrjest. Põhiliselt kasutatakse seda troojalast spämmi saatmiseks, kuid praktiliselt võib pahalane selle troojalase poolt kontrollitavas arvutis teha mida tahes.

Õnneks on saadud kirjas olev “fotoalbumi” link hästi äratuntavalt exe-lõpuline, mis peaks vähegi hoolast arvutikasutajat hoidma seda klikkimast.

Millised need parimad rootkittide eemaldajad on?

Kas pole mitte mõtekas Windowsist ära minna.. On olemas ka Mac OS X ja Linux.. Et sellist jama seal ei ole..

Marko, näiteks see on hea

http://www.arvutikaitse.ee/?p=736

Id kaart on nüüd lahti häkitud. Milleks seda viirusetõrjet/rootkitti enam vaja on?

Ka linuxis on juba ammu rootkitti skaneerija olemas.

PC-World andis välja artikli, kus kirjutatakse, et id kaart häkiti mõne minutiga lahti..

Jube!!

ID kaart mis Eestis ringleb ei ole lahti häkitud.

Mul kahjuks jäi PC Worldis see artikkel kahe silma vahele.

Äkki annad lingi?

Ka minul puuduvad andmed, et Eesti ID-kaart oleks lahti häkitud.

4.1.5 Kaardi kasutaja salajased võtmed

EstEID kaardil on kaks salajast võtit, mis on seotud vastavalt kaardi kasutaja autentimissertifikaadiga ja kaardi kasutaja allkirjasertifikaadiga.

Salajased võtmed genereeritakse:

a) esmaselt kaardi personaliseerimisel (kaardisiseselt),

b) uute võtmepaaride genereerimise protseduuri käigus (samuti kaardisiseselt).

Kaardilt ei ole võimalik salajasi võtmeid välja lugeda. Võtme pikkus on 1024 bitti ning EstEID salvestab võtit CRT vormingus.

Salajaste võtmete avalik eksponent genereeritakse juhusliku väärtusena.

Võtmetega on seotud kasutuskordade loendurid algväärtusega 0xFFFFFF, mida vähendatakse ühe võrra pärast iga võtmega sooritatud operatsiooni.

Kuna need võtmed ei ole kaardivälistele rakendustele nähtavad, siis ei käsitle käesolev dokument nende paigutust kaardil.

Mifare Classic nõrk 48 bitine krüpteering ei puutu siia.

Rõõm kuulda.

Ei ole mul ka kaarti lahti veel murtud:

http://ubuntu.planet.ee/image/pilt21-1.png

s.t minu kaarti ei ole keegi häkkinud..

Hea on teada, et pin’i sisestusi saab graafiliselt kontrollida.

“Õnneks on saadud kirjas olev “fotoalbumiâ€? link hästi äratuntavalt exe-lõpuline, mis peaks vähegi hoolast arvutikasutajat hoidma seda klikkimast.”

Lause jumala õige, aga lihtsalt kommenteerin, et on võimalik ka õiget asja *.exe’ga saata. Muidugi ega endast lugupidavad inimesed ise lahti pakkivaid fail ei saada ka (näiteks rar ja zip võimaldavad mõlemad self-extracting arhiive).