Hoolimata valdopandilikust pealkirjast ei soovi ma vaadelda konkreetset päeva, vaid seda ajajärku veidi laiemalt. Umbes viisteistaastat tagasi – 90-ndate alguses – oli Eestis organiseeritud kuritegevuse hiilgeaeg. Põhilised tuluartiklid olid räkit, prostitutsioon, relvakaubandus aga samuti ka salaviin ja -sigaretid. Grupeeringute vahelised arveteõiendused olid üsna igapäevaseks nähtuseks – Vabaduse Platsil plahvatasid pommid ning Mustamäel harrastati laskeharjutust “jooksev inimene”. Aastal 2008 paistab olukord olevat tunduvalt rahulikum, kuid kas ikka on?

Hoolimata valdopandilikust pealkirjast ei soovi ma vaadelda konkreetset päeva, vaid seda ajajärku veidi laiemalt. Umbes viisteistaastat tagasi – 90-ndate alguses – oli Eestis organiseeritud kuritegevuse hiilgeaeg. Põhilised tuluartiklid olid räkit, prostitutsioon, relvakaubandus aga samuti ka salaviin ja -sigaretid. Grupeeringute vahelised arveteõiendused olid üsna igapäevaseks nähtuseks – Vabaduse Platsil plahvatasid pommid ning Mustamäel harrastati laskeharjutust “jooksev inimene”. Aastal 2008 paistab olukord olevat tunduvalt rahulikum, kuid kas ikka on?

Kuna igasuguse kuritegevuse puhul on tegemist peamiselt sotsiaalmajandusliku nähtusega, siis kirjeldan meeldetuletuseks lühidalt toonast olukorda. Viisteist aastat tagasi oli eesti riik veel väga noor. Seadusi polnud eriti veel jõutud kehtestada ja isegi neid, mis olid, ei järgitud, kuna korravalveorganid olid vastloodud ja veel nõrgad. Vene väed olid lahkumas ning lahkudes üritasid nad võimalikult palju maha müüa – käsirelvad ja nende laskemoon olid kaalukaup, samuti võis rahulikult osta tanke, suurtükke ja isegi lennumasinaid. Ettevõtlus oli väga noor – nõuka aja lõpust pärinevad kooperatiivid hakkasid ümber formeeruma aktsiaseltsideks ja osaühinguteks. Peamine oli metalliäri – seda aeti igasuguste vahenditega, küll legaalsete ja mittelegaalsetega. Metalli kokkuostupunkte oli isegi kesklinnas, näiteks praeguse Norde Centrumi kohal oli lausa kaks tükki.

Organiseeritud kuritegevuse üks kurikuulsamaid sissetulekute allikaid on olnud räkit ehk nn. “katuse pakkumine”. Asja olemus oli lihtne – astusid mingid tüübid firmasse sisse ning pakusid kaitset, kuna vastasel korral võib juhtuda väga imelikke asju. Ehkki vahel astuti sisse ka täiesti suvalisse firmasse, valiti ohvrid üldjuhul siiski sellised, kus liikus eeldatavasti palju sularaha ning kel seetõttu võis riigi ees olla täitmata kohustusi (näiteks maksmata maksude näol). Põhjus selliseks valikuks oli lihtne – taoliste firmade juhid ei julgenud politsei poole pöörduda, kuna kardeti teist laadi pahandusi. Juhul, kui omanik näitas selgroogu, siis oli tavaliseks “korralekutsumise” meetodiks kas äri põlema panemine või õhkulaskmine. Tulemuseks oli see, et äritegevus oli mõneks ajaks peatatud ning sellele lisandus ka taastamise kulu.

Prostitutsioon oli sel ajal pool-legaalne tegevus. Otseselt tänaval klientide püüdmist ei olnud, kuid ööklubides ja hotellides oli pakkujaid päris palju. Samuti toimus pakkumine taksojuhtide ja ajalehekuulutuste kaudu. Teenuse enda osutamine toimus majades või korterites või sõideti kliendi juurde välja.

Läbi aegade on organiseeritud kuritegevus tegelenud relvakaubandusega. Endise N-Liidu territooriumil oli „tooraine” hankimine eriti lihtne, kuna lahkuvad väeosad jätsid maha või müüsid väga palju varustust ja sõjatehnikat. Kauba müük toimus pool-avalikult. Näiteks Keskturul oli teatav putka, kus müüja käest võis küsida ja saada peaaegu kõike.

Suur osa piraatkaupade vahendamisest oli organiseeritud kuritegevuse kontrolli all. Sel ajal olid põhilisteks kaubaartikliteks Nike’i toss ja Adidase dress, kuid samas olid ka helikassetid ja CD-d. Lisaks võiks nimetada ka võltsitud krediitkaartide äri, mis eestis ei olnud küll eriti levinud.

Kuid milleks rääkida, kohas, kus käsitletakse arvutiturvalisust, sellistest asjadest? Asi on selles, et täna viisteistaastat tagasi tegelesin ma aktiivselt füüsilise turvalisusega ning puutusin nende tegude aga samuti ka tegijatega kokku. Täna, aastal 2008, tegelen ma aktiivselt arvutiturvalisusega ning olen sunnitud nentima: kõik teod, aga samuti ka tegijad on tuttavad! Konkreetseid näiteid ei hakka ma välja tooma – kes teab, see teab, kes ei tea, pole vaja ka kiusatust tekitada. Väärib märkimist, et Eesti Ekspressilt küsiti üsna täieliku informatsiooni eest miljon eurot ja miljon krooni. Võimalik et informatsiooni pakkujaks oli keegi, kes soovib sellest ärist välja astuda, kuid kättemaksu vältimiseks peab ta jäljetult kaduma ning seda kadumist on vaja kuidagi finantseerida.

Organiseeritud kuritegevuse üks kurikuulsamaid sissetulekute allikaid – räkit – on kolinud internetti. Ohvriteks otsitakse ettevõtteid, kelle tegevusest oluline osa toimib üle võrgu, näiteks e-poed või online kasiinod. „Katusest” keeldumise puhul tehakse pikemaajalisema mõjuga DoS-tüüpi rünnak (DDoS, viirus sisevõrgus vmt) Tulemuseks on see, et äritegevus on mõneks ajaks peatatud ning sageli lisandub sellele ka taastamise kulu. Eestis pole sellistest rünnakutest kuulda olnud, kuid ilmselt tuleneb see eestlase liigsest tagasihoidlikkusest – lähim selline uudis pärineb Rootsist.

Prostituudi teenust interneti kaudu ei saa pakkuda (kui virtuaalseksi mitte arvestada), samas on teenuse reklaam kolinud internetti, sealhulgas kõigile teada-tuntud suhtluskeskkondadesse. Kuna vahepeal on politsei tugevamaks muutunud ja seksiäri kõvasti pigistanud, siis suuremahulist teenuseosutamist majades enam ei toimu. Samas toimub teenuse osutamine endiselt korterites sildi „tüdruk kutsub külla” all. Samas on oluliseks sissetulekuallikaks muutunud pornograafiga (sh lastepornoga) äritsemine.

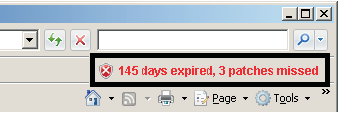

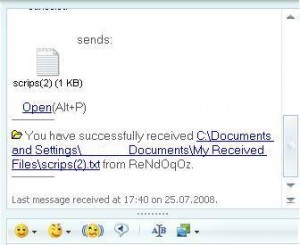

Samuti nagu seksi puhul, on ka tulirelvade müügil internet ainult vahenduskeskkonnaks. Samas on  virtuaalmaailmas võimalik saada relvi küberräkiti tarbeks – viiruseid ja botnette. Kusjuures on võimalik osta ka garantii, et relv toimib. Näiteks viirustele on on võimalik suhteliselt väikese lisaraha eest osta garantii, et viirusetõrje seda ei avasta. Juhul, kui sellise viiruse signatuur ilmub viirusetõrjujate andmebaasidesse, tekib kohe sellele ka modifikatsioon, mis muudab ta jälle nähtamatuks.

Piraatkaupade äri käib ka internetis, tõsi, kaubaartikliteks on nüüd muusika, filmid ja mängud – asjad, mida on võimalik virtuaalmaailmas edastada. Samuti käib internetis krediitkaardiäri, kusjuures enam ei kaubelda mitte füüsiliste kaartidega, vaid kaartide informatsiooniga, mida saab kasutada veebipoodidest ostmiseks. Jällegi on tegemist asjaga, mida on võimalik virtuaalmaailmas edastada.

Loomulikult on seoses tehnika arenguga rünnakute olemus veidi muutunud. Võimalik, et need rünnakud ei ole enam nii letaalsed, kui 90-ndate omad. Samas, kui meelde tuletada, siis aastal 2000 Põhja-Ameerikas toimunud Black Out nõudis ka inimohvreid.

Internet on kurjategijate jaoks muutunud päris maailma jätkuks. Mis saab edasi? Loodetavasti muutub Eesti küberpolitsei ka natuke tugevamaks, samuti nagu muutus päris politsei viisteist aastat tagasi. Lihtne inimene saab kurikaelade tegevust piirata eelkõige sellega, et hoiab oma masina pahavarast puhtana ning internetis olles enne mõtleb, kui midagi teeb. Tahaksin väga loota, et viietestkümne aasta pärast ei ole vajadust kirjutada kuritegeliku maailma metamorfoosidest.

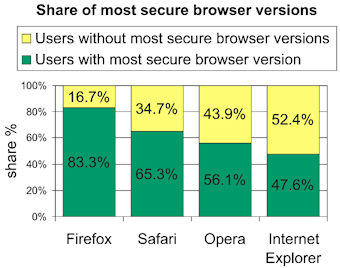

Turvaeksperdid ETH Zurichst, Google’ist ja IBM Internet Security Systemsist

Turvaeksperdid ETH Zurichst, Google’ist ja IBM Internet Security Systemsist