ARSwp ehk Windows Anti Rogue Sweep on üsnagi eksootiline programm Hiinamaalt, seda enam, et esmakordselt rakendust avades võib see mõne kasutaja esialgu pahviks lüüa – programmi peaaknas kuvatakse arusaamatuid hieroglüüfe ja võõrapäraseid veebilehti. Ent tegu ei ole siiski koomiksiga vaid täiesti tõsiseltvõetava tasuta rakendusega, mis on loodud hävitama nii võlts-arvutiprogramme kui ka teisi õelaid pahalasi.

Projektiga tehti algust juba 2006.aasta oktoobris, kui grupp internetifirmades töötavaid entusiaste lõid oma meeskonna ja seadsid eesmärgiks arendada välja kõrgekvaliteediline töövahend arvutisüsteemi puhtana hoidmiseks. Nüüdseks väidavad nad oma kodulehel, et on valmis saanud unikaalse ja võimsa tehnoloogia, mida ükski teine analoogne rakendus ei paku. Utiliidi abil saab edukalt ja täielikult puhastada ka selliseid pahatahtlikke koodijuppe, mis suudavad peituda Windows enda süsteemikaitse alla, mis muul juhul raskendab pahalasest lahti saamist.

Programm sobib opisüsteemidele : Windows 2000/XP/2003/Vista/Win7 – 32 bit ja 64bit.

Paigaldusfaili tirimiseks vali ARSwp allalaadimislehelt vastavalt süsteemile kas 32 bit või 64 bit versioon. Arvutisse paigaldamine möödub lihtsalt, vaid lõpufaasis võiks linnukese eest ära võtta kastikesest Set Home Page, et kasutajate harjumuspärast kodulehte ei muudetaks.

Kõigepealt soovitan ülevalt paremast nurgast lahti teha Sätted (Options) ja võtta linnuke kastist Show Web Page, vajutada OK, sulgeda programm ja siis uuesti avada – toetajate reklaamilehti enam programmis ei näidata.

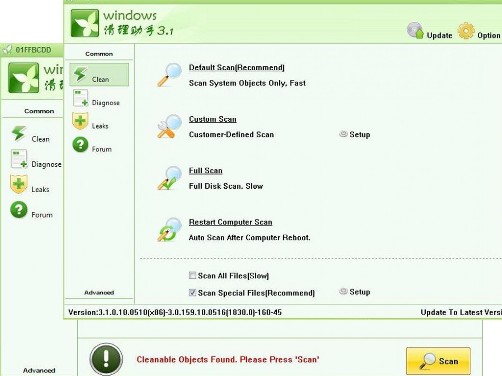

Kõigepealt tuleks nüüd programmi andmebaase uuendada lingi Update abil, seejärel võib kohe alt paremast nurgast valida Scan või siis programmi vasakuslt tööriistaribalt valida Clean, mis annab arvutisüsteemi skanneerimiseks rohkem võimalusi – Default Scan (soovituslik ja kiire), Custom Scan (kasutaja valikuline), Full Scan (väga põhjalik ent aeganõudev) või Restart Computer Scan ( arvuti taaskäivituselt tulles automaatne pahalaste otsimine).

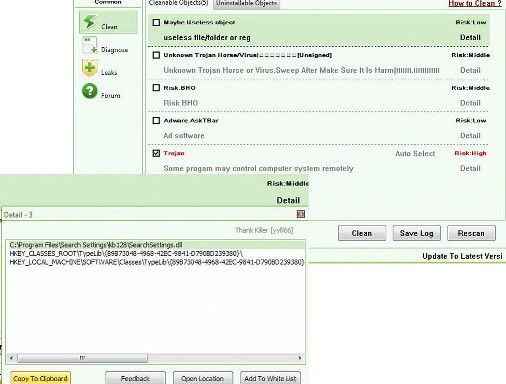

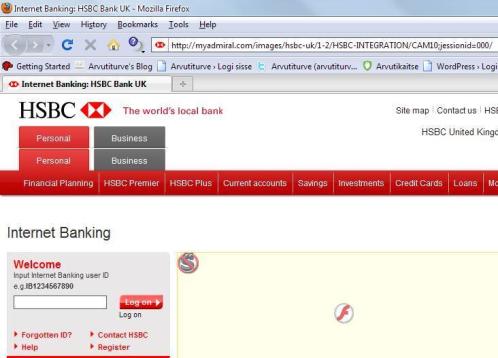

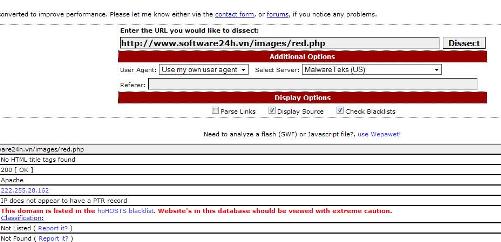

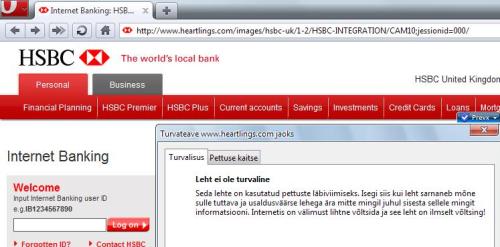

Kui arvuti on üle skanneeritud ja leitud kahtlaseid kirjeid, siis tasub koheselt kustutada vaid need, mida kasutaja kindlalt teab, et need on pahavaralised protsessid, muul juhul aga kindlasti tuleb avada leitud objekti detailid (Detail), teha kirje aktiivseks, valida Copy To Clipboard, avada veebilehitseja, kleepida see info kasvõi otsingumootorisse Google ning uurida, kas ehk programm mitte ei eksinud. Kui ei eksinud, siis tuleb märkida kirje linnukesega ja valida Clean ehk kustuta. Kui aga tekib kahtlus, et leitud rakendus pole ohtlik, saab selle lisada Add to White List abil ohutute failide hulka.

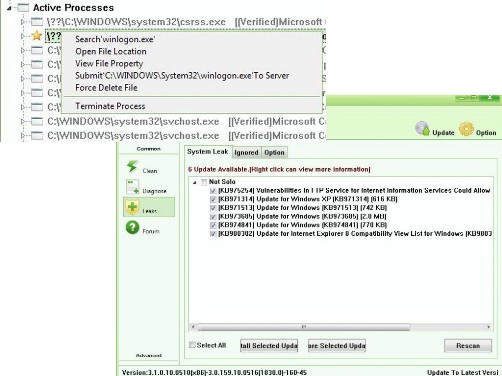

Lahtri Diagnose abil püütakse tuvastada süsteemi draiverite ja teenuste (Services) ning aktiivsete- ja varjatud protsesside hulgast pahavaralist tegevust. Paremkliki abil saab neid sulgeda või kustutada. NB! Igal juhul jäägu nende protsesside eluea lõpetamine vaid asjatundjate tegevuseks!

Lahter Leaks annab teada võimalikest haavatavustest, kui miski  suhteliselt oluline Windows turvapaik on jäänud paigaldamata. Turvapaigal paremklikki tehes saab teavet, milleks ta vajalik on. Install selected Updates abil saab kõik need uuendused edukalt arvutisse installeerida, kõrvallahtrile vajutades heidetakse need kõrvale (Ignored).

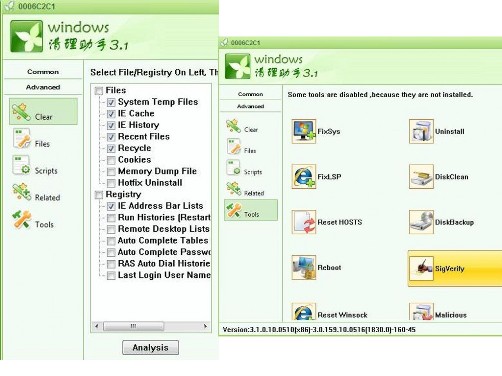

Programmiakna kõige alumises vasakus nurgas on veel sakk Advanced. Avades selle, jõuab veel mitme kasuliku tööriistani. Näiteks Clean abil saab puhastada süsteemi interneti- ja registriprahist, link Tools avab põhiliselt Windows abivahendite otseteed. NB! Ikoonile FixSys vajutage vaid siis, kui süsteemiga on tõesti midagi väga korrast ära, muidu on mõttekam seda nuppu mitte puutuda.