Draiverid on oluline osa arvuti süsteemist. Draiverite ülesandeks on tagada süsteemi stabiilne ja tõrgeteta toimimine, kuid kui need puuduvad, on rikutud või väskendamata, võivad need põhjustada ebakindlust ja vigasid arvuti töös. Pikemalt ja palju põhjalikumalt olen sellest kirjutanud artiklis Mis on Draiver ja kuidas neid uuendada.

Draiverid on oluline osa arvuti süsteemist. Draiverite ülesandeks on tagada süsteemi stabiilne ja tõrgeteta toimimine, kuid kui need puuduvad, on rikutud või väskendamata, võivad need põhjustada ebakindlust ja vigasid arvuti töös. Pikemalt ja palju põhjalikumalt olen sellest kirjutanud artiklis Mis on Draiver ja kuidas neid uuendada.

Varem olen kirjutanud kahest tasuta draiverite otsimise ja uuendamise programmist, kuid neist veel paremaks, põhjalikumaks ning lihtsamalt käsitsetavaks pean SlimDrivers Free draiveriuuendusprogrammi. Programm leiab draivereid enamikule arvuti komponentidele ja arvutiga ühendatavatele seadmetele – video- ja helikaartidele, emaplaatide kiibistikule (Motherboard Chipsets), monitoridele, võrgukaartidele, modemitele, printeritele, skänneritele, koopiamasinatele, CD/DVD seadmetele, mängukontrolleritele (Game controller) jne.

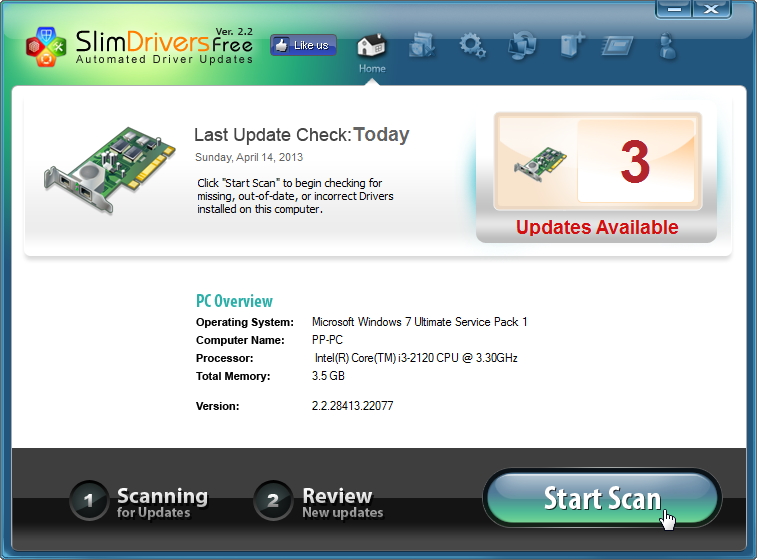

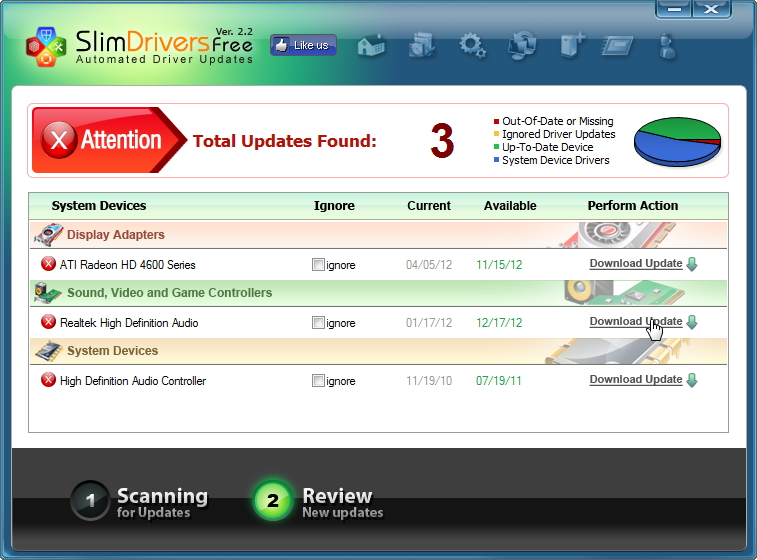

Kasutades pilvepõhist tehnoloogiat leitakse süsteemist puuduvad või uuendamist vajavad draiverid. Programmi aknas kõigepealt tulebki vajutada Start Scan, väga kiire ajaga leitakse aegunud või kadunud draiverid, mille siis kasutaja saab ise arvutisse laadida vajutades Download Update.

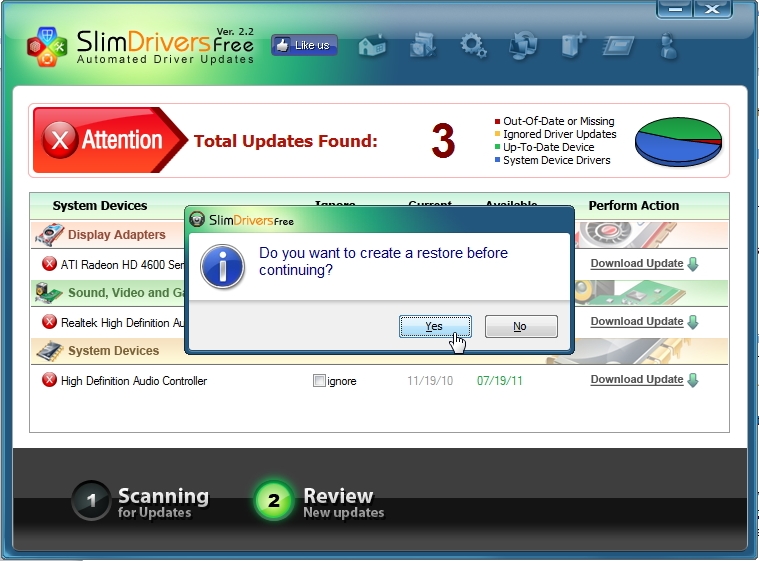

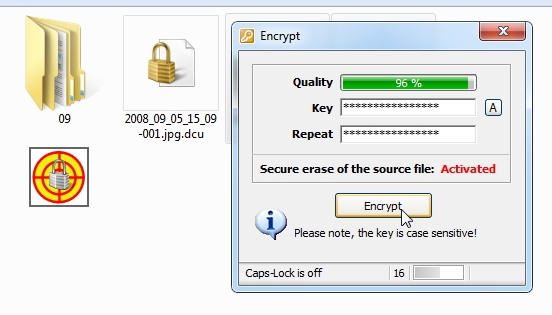

Allalaadimise lingile vajutades küsitakse kõigepealt, kas teha süsteemitaaste punkt. Tehke see kindlasti, sest kui juhul draiver mingil põhjusel ei sobi süsteemi, saab süsteemitaastet kasutades ennistada operatsioonisüsteemi endine seis. Seejärel tirib programm õige draiveri alla, mille saate koheselt paigaldada. Paigaldamise lõpus, kui pakutakse taaskäivitusele minemist (restart), tehke ka seda, sest ka selle järgi saab kinnitust, et kas konkreetne draiver sobis süsteemiga või tekitas probleeme. Asi ei ole mitte selles, et programm valib vale draiveri, vaid põhjus võib olla selles, et draiveri arendajad ei ole suutnud seda ühildada korralikult toimima kõikide süsteemidega.

Näiteks minul, kui paigaldan arvutisse ATI Radeon HD draiverit, siis taaskäivituselt tulles kuvatakse mulle sinine surmaekraan. Kusjuures sama on siis, kui tirin driveri viimase versiooni otse tootja kodulehelt. Ehk siis minu arvutisse sobib siiani vaid kõige esimene driver, mis videokaardiga sai paigaldatud.

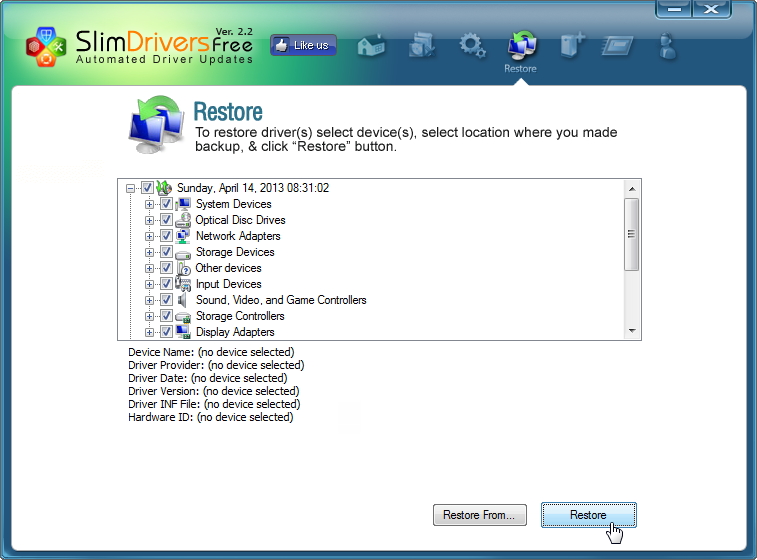

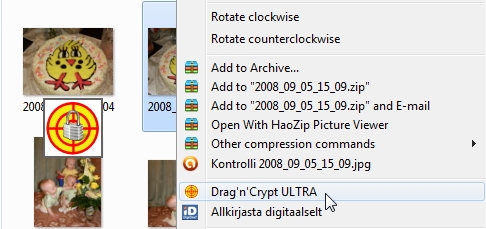

Kui arvuti taaskäivitamiselt on tagasi tuldud, kontrollige, et kõik oleks korras. Kui täheldate vigu, tehke kas süsteemitaaste, või kes on varem teinud sama programmiga kõigist draiveritest varufailid (Backup), valige programmist Restore, leidke koht, kuhu paigutasite draiverite taastefailid ja taastage need endisesse seisu (videos on see näidatud).

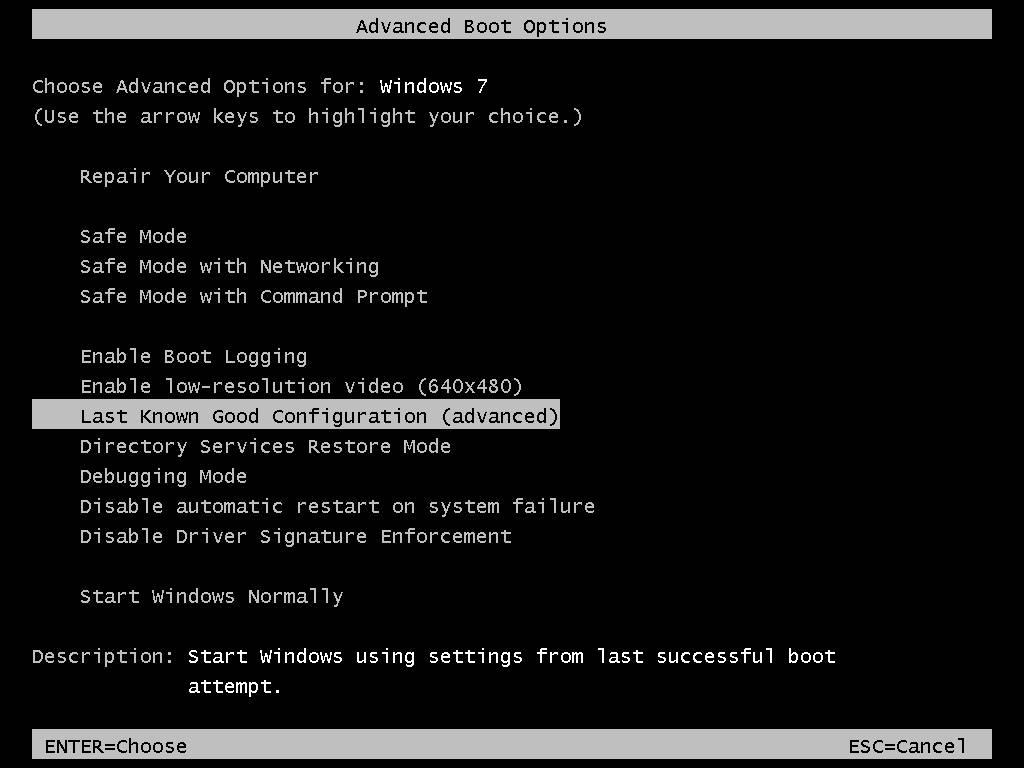

Kui aga õnnetuseks Windows enam ei avane ja tuleb ette sinine surmaekraan, siis arvuti alglaadimisel vajutage klaviatuurilt F8 ja mustal ekraanil valgete kirjete seast leidke Last Known Good Configutaration, nooltega liikuge selle peale ja vajutage Enter. Selleks saigi enne draiveri paigaldamist süsteemitaastepunkt tehtud, et arvutit saaks taastada olekusse, kui kõik veel korras oli.

Kui ka see ei aita, valige Safe Mode ja kaitstud režiimis olles tehke süsteemitaaste, eemaldage probleeme põhjustanud draiver (programmiaknas Uninstall) või kasutage SlimDriver abi driverite taastamisel, ku need on teil enne ettenägelikult varundatud.

Programmi saab ajatada uusimaid draivereid otsima iga päev, nädalas või mitme nädala tagant (programmis Options – Scedule). Et SlimDrivers koos Windows avanemisega stardiks, ei ole mõttekas, seega võiks linnukese ära võtta kirje eest Options – General – Run at windows startup.

SlimDrivers on portatiivne ehk kaasaskantav rakendus, mille saab paigaldada USB mälupulgale, välisele kõvakettale jne.

Süsteeminõuded: Windows 7, Windows 8, Windows Vista, Windows XP (kõik 32-bit ja 64-bit süsteemid).

Tutvustav video draiverite allalaadijast ja paigaldajast:

Best free driver update software SlimDrivers Free from arvutiturve on Vimeo.