Kirjutage Google otsingusse sõna „selfies“, moraalselt vabameelsemad ja üle 18 aastased võivad juurde lisada „nude“ või „naked“. Arvan, et selline väike provokatiivne šokiteraapia on vajalik, näitamaks tõelist internetielu ning ega muidu asja ohtlikkusest aru ei saadagi. Otsimisel kasutage kindlasti tavaarvutit, millel on töötav viirusetõrje peal ja näiteks veebilehitseja turvaplugin WOT -Web of Trust.

Kirjutage Google otsingusse sõna „selfies“, moraalselt vabameelsemad ja üle 18 aastased võivad juurde lisada „nude“ või „naked“. Arvan, et selline väike provokatiivne šokiteraapia on vajalik, näitamaks tõelist internetielu ning ega muidu asja ohtlikkusest aru ei saadagi. Otsimisel kasutage kindlasti tavaarvutit, millel on töötav viirusetõrje peal ja näiteks veebilehitseja turvaplugin WOT -Web of Trust.

Vaadake nüüd hoolega, kes te olete võibolla teinud iseendast erootilisi fotosid kas niisama või lähedasele kallimale saatmiseks, kas teie pilti pole neil lehtedel? Kas te tahaksite, et teie erootilise või pornograafilise alatooniga fotod oleks kõigile avalikult näha veebiavarustes? Ei taha ju!

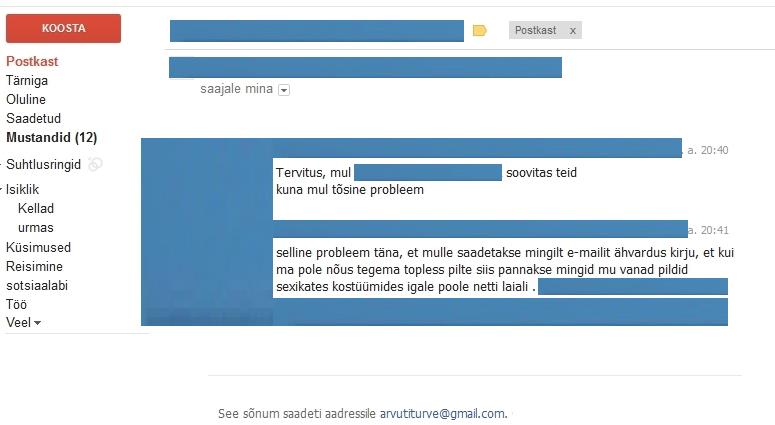

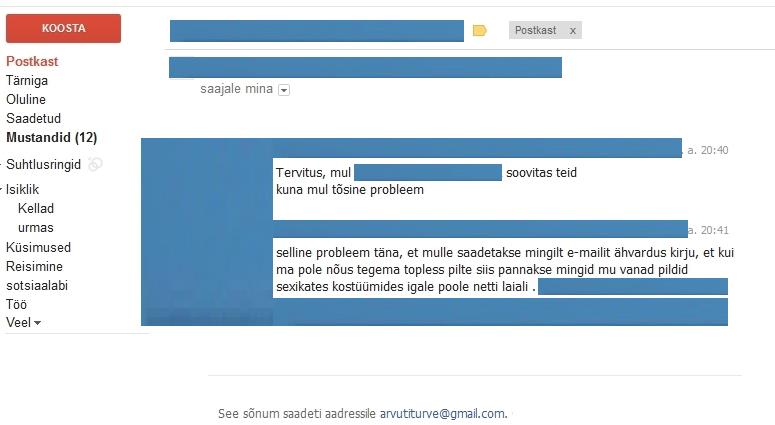

Ehkki paljud neist piltidest on mõtlematult ise üles pandud, on kahjuks ka selliseid, mis pildiomaniku soovi vastaselt kuskilt lekkinud, kaasaarvatud nuhkvara abil nutitelefonidest. Kui arvate, et meil Eestis siin sellist probleemi ei ole, siis eksite – võidakse šantažeerida mitmel moel, kaasa arvatud raha küsimine selle eest, et varastatud fotosid internetti ei lekitataks. Minagi olen saanud kannatanutelt kirju, kus palutakse abi ja nõu, mida edasi teha:

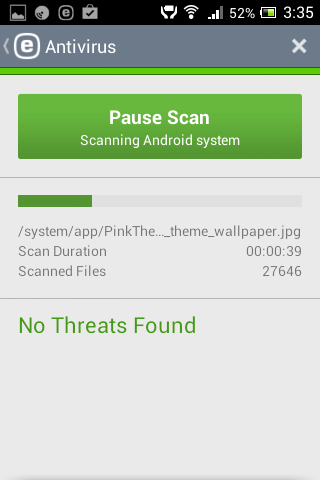

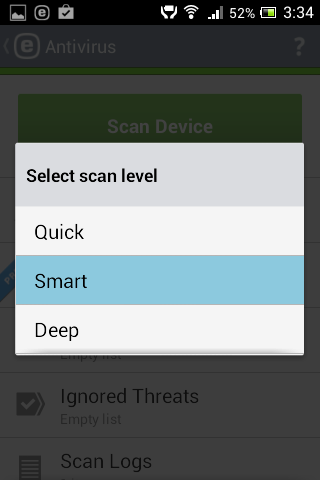

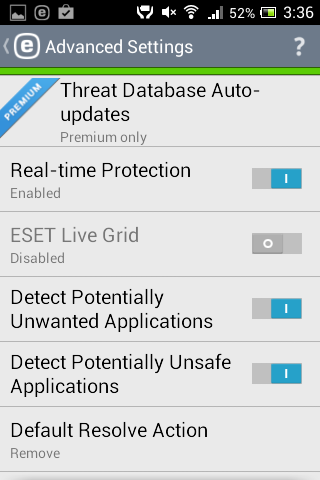

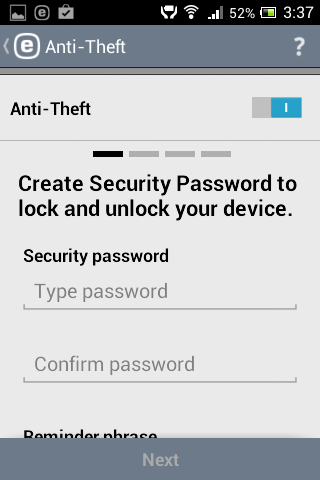

Kellel veel ei ole nutitelefonis või tahvelarvutis viirusetõrjet, võiks kindlasti kaaluda selle paigaldamist, et erinevat tüüpi pahavara ei pääseks ligi teie nutiseadme andmetele. Küsige ka sõpradelt ja sõbrannadelt üle, kas neil on nutiseadmes viirusetõrje, sest neile fotosid edasi saates võivad need ka sealt edasi lekkida, kui neil puudub viirusetõrje ning nende nutiseade on juba nakatunud.

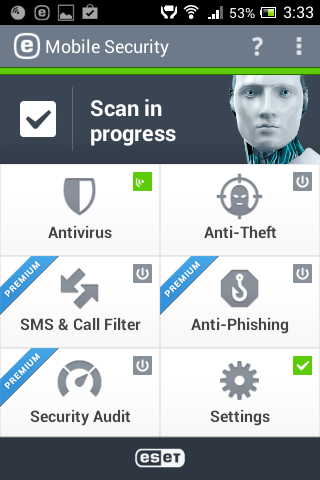

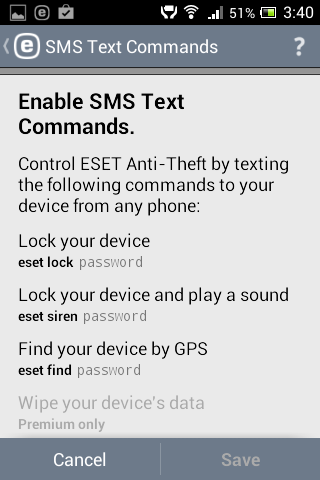

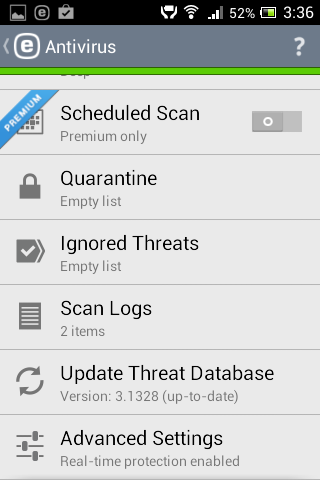

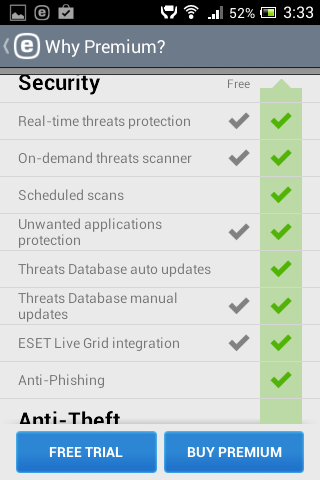

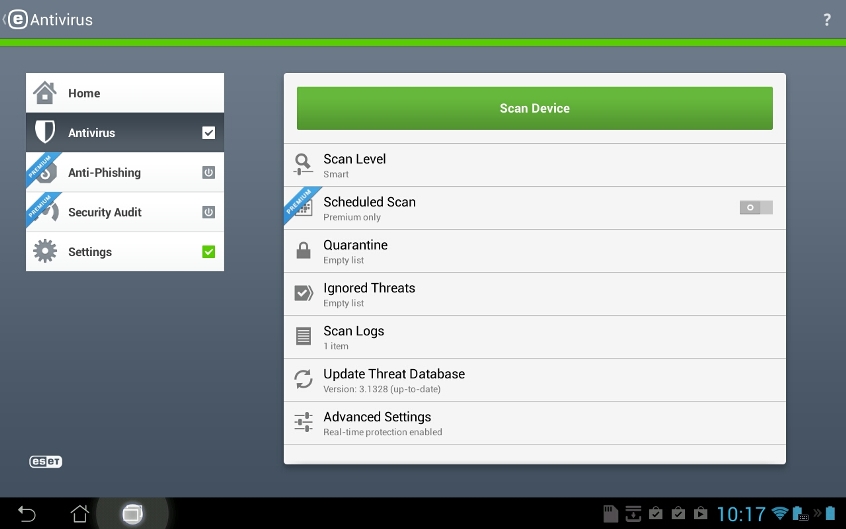

Lugege üle kaks ülevaadet android viirusetõrjetest, mille olen juba kirjutanud – Avast viirusetõrje android seadmetele ja ESET viirusetõrje android seadmetele. Neis on samuti infot, mida peaksite teadma. Siis on ka valikuvabadust endale sobilik tõrje valida, kuigi ma kirjutan parimatest viirusetõrjetest veel.

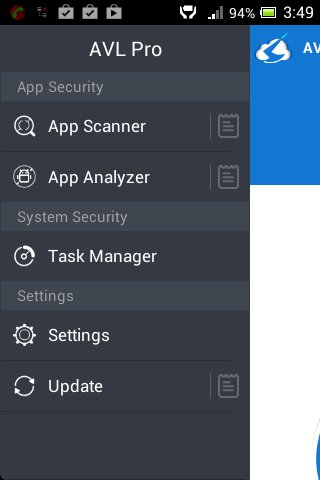

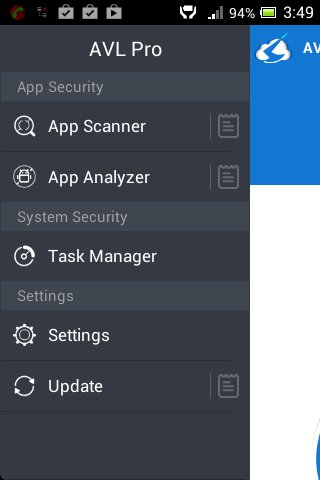

Antiy AVL Pro App Security & Antivirus Android

Möödunud aasta lõpu seisuga on AVL viirusetõrje AV-Test.org testitulemustes paigutatud Androidi viirusetõrjetest esimesele kohale. Tõsi küll, testitud on AVL vanemat versiooni, kuid mina teen ülevaate nende uuemast versioonist, milles on uusi rakendusi juurde lisatud ja kasutajaliidest paremaks muudetud.

AVL on pühendunud ainult viiruste, troojate, nuhkvara, reklaamvara ning muu pahavara avastamisele ja kahjustamisele. Puuduvad näiteks vargusevastane seade, SMS ja kõnede filter, varundamisrakendus jne. Kuid see polegi oluline, sest neid rakendusi pakuvad ka teised tootjad.

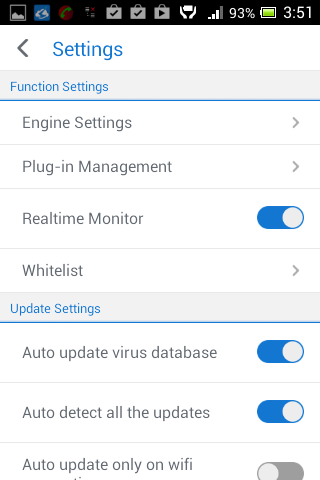

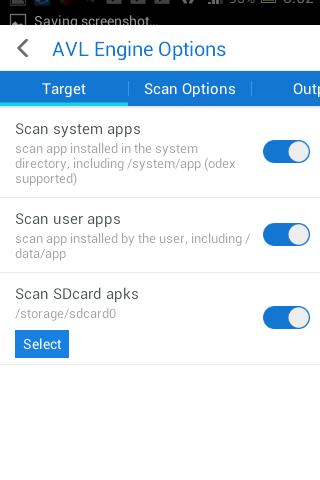

Android viirusetõrje AVL toimib nagu mikroskoobiga radar, mis skanneerib väga põhjalikult kõiki android süsteemirakendusi, kasutaja installitud rakendusi kui ka SD kaardil olevaid andmeid. AVL SDK Mobile suudab tuvastada ja analüüsida erinevaid failivorminguid nagu APK, SIS, SISX, XAP ja CAB. Samuti avastab ta täitmisfaile nagu DEX, ELF, EPOC ja PE, mis sisaldavad pahatahtlikke koode. Uus AVL versioon toetab viirusetõrje reaalajakaitset.

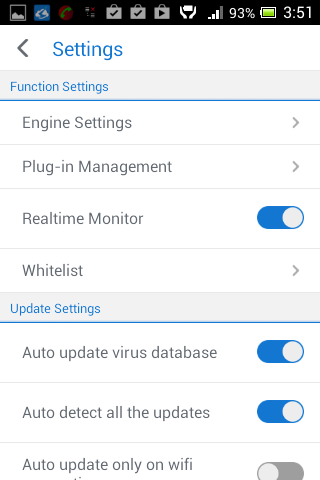

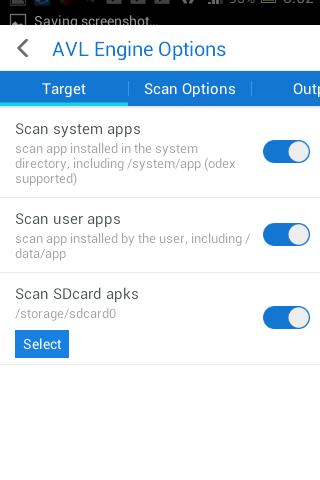

Viirusetõrje pakub kasutajale palju seadistusvõimalusi (Engine Settings), mis aitab leida pahatahtlikke koode nutiseadme erinevatel tasandil. Ehkki kasutaja saab seadete alt Scan Options neist ise kasvõi kõik välja lülitada, siis pigem just las olla need kõik sees, sellest pahavara skanneerimiskiirus küll palju ei aeglustu.

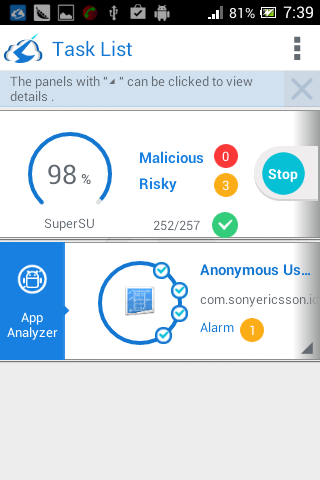

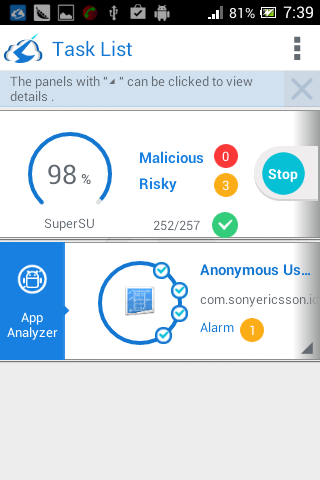

Viirusetõrje ei avasta mitte ainult pahatahtlikke rakendusi, vaid nimetab ära ka potentsiaalselt ohtlikud rakendused (Risky), millele on telefonis liiga palju õigusi antud, näiteks salvestada teie kontakte, SMS sõnumeid, teie GPS asukohta jne. Ise teate, millised maha installeerite (Uninstall) või milliesed välistate uuest leidmisest (Ignore) ja alles jätate. Kuid kui mõni fototöötlusrakendus või tavaline mäng soovib saada luba nutiseadates teie telefonikõnede või kontaktide salvestamiseks ja SMS-ide saatmiseks, siis tundub see küll kahtlane tegevus, ehkki need rakendused otseselt pahavara ei pruugi sisaldada.

Ise on võimalik juurde installeerida protsessihalduri Task Manager või rakenduste analüüsija App Analyzer, mis teevad teid n-ö eksperdiks oma android seadme üle. Tuleb arvestada, et nende installeerimisel peab nutiseadmes olema lubatud installimine tundmatutest allikatest (videos näidatud), kuid kui vajadusel on need rakendused teil nutitelefoni installitud, siis kindlasti kohe sulgege seadetes see luba. Valige Seaded – Turve – Tundmatud allikad ja võtke selle eest linnuke ära.

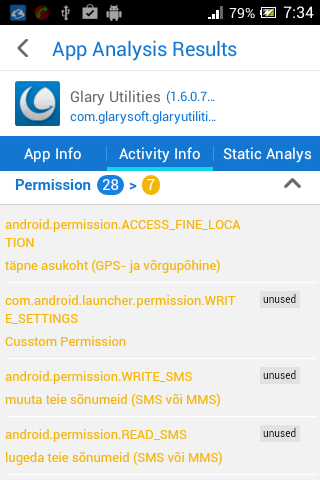

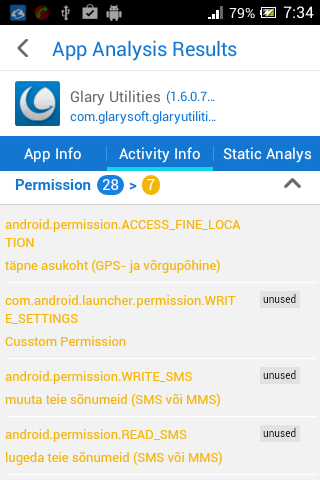

App Analyzer analüüsib põhjalikult, ka heuristilisel meetodil, ükskõik millist rakendust te soovite, et saaksite teada kõik info selle rakenduse kohta, kaasaarvatud load (Permissions), mida nad võivad teie seadmes teha.

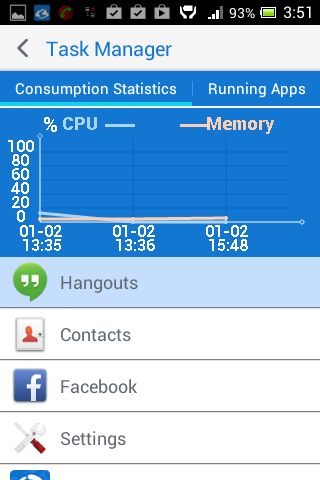

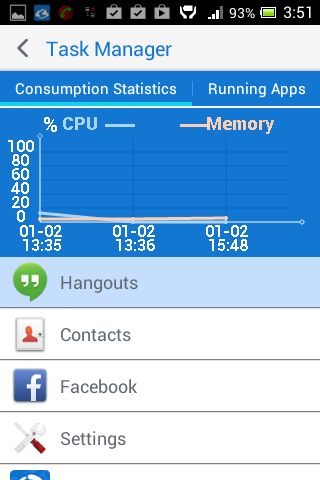

Task manager näitab, kui palju ressursse või mälu teatud rakendused kasutavad, nii süsteemi- kui kasutaja enda installitud rakendused. Samas võib vahemälu puhastada. Kui arvate, et te neid pluginaid viirusetõrjele juurde ei vaja, siis saab need eemaldada, kui valite Settings – Plug-in Managment ja Uninstall.

Sobib Android 1.6 või uuemale. Kuna uus AVL PRO versioon on veel arendamisel, siis lubatakse juurde veelgi turvalisust pakkuvaid lisasid.

AVL sobib ka android tahvelarvutitele, ent sellega on selline kummaline lugu (vähemalt hetkel), et ta paigaldub nagu mobiiltelefoni püstises asendis ja kui tahvlit keerata, siis ta ei pööra kuva automaatselt.

Ülevaade AVL Pro nutiseadmesse installeerimisest ja android viirusetõrje funktsioonidest on näidatud videos:

Android tasuta viirusetõrje – AVL Pro App… by arvutiturve