Aare just hiljuti kirjutas, kui tähtis on oma arvutis olevaid olulisi andmeid – dokumente, pilte, koduvideoid, filme, muusikat jne – varundada, sest iial ei tea, kunas Windows võib kokku jooksta ja mitte enam avaneda.

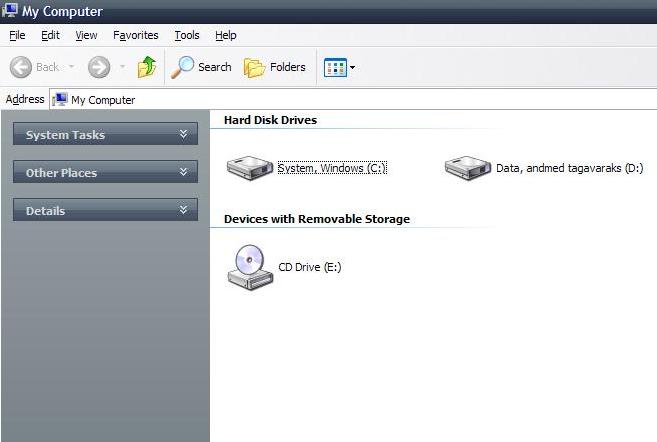

Kui kasutajal oli arvutis ainult üks füüsiline ketas (ehk Local Disc C:), siis oleks parem, kui arvuti ainuke partitsioon oleks juba varem ettenägelikult poolitatud kaheks ehk siis põhiketta C: kõrvale oleks moodustatud teine, virtuaalne tagavaraketas D:. Sinna saab alati vajalikke andmeid varundada juhuks, kui põhipartitsioon üles ütleb või sinna näiteks opsüsteem uuesti peale tuleb lasta.

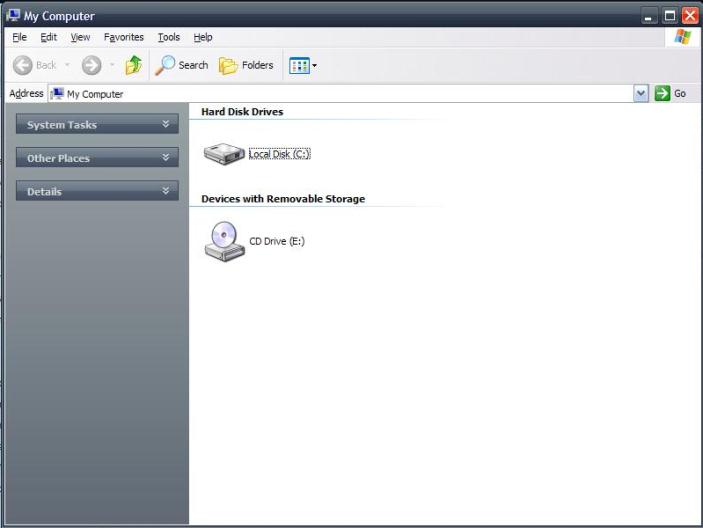

Kui ostate poest lauaarvuti, siis tavaliselt ongi sellel ainult üks füüsiline ketas, mis ei ole jagatud erinevateks loogilisteks ketasteks.Ka Windows installeerib end vaikimisi ühele loogilisele kettale, nii e opsüsteem ja kasutajate failid on samas kohas ning juhul, kui Windowsi installatsioon saab rikutud, kaovad ka kasutajate andmed.

Sellepärast on hea mõte teha ühest füüsilisest kettast kaks (või rohkem) virtuaalset ketast, millest ühel on opsüsteem, teisel kasutajate andmed ja muud olulised asjad. Muide, paljudel arvutitel on niisugune virtuaalne ketas juba olemas. Tüüpiliselt asuvad sellel arvutile kaasa pandud opsüsteemi ja rakendusprogrammide installatsioonifailid, arvuti riistvara draiverid ning diagnostikavahendid, virtuaalketta maht on tavaliselt umbes 50 – 100 MB.

Hiljuti näiteks toodi mulle üks arvuti, millel Windows enam ei avanenud, sest operatsioonisüsteem oli kapitaalselt rikutud. Päästsin vajalikud failid, kuid opsüsteemi uuesti installeerimise käigus tegin kettale kohe ka teise virtuaalse ketta, kus omanik saab nüüd turvaliselt oma olulisi faile hoida. Kuid see eeldab kõvaketta seniste partitsioonide kustutamist ja üleformaatimist, mille käigus loomulikult kustutatakse kõik kõvakettal olevad andmed. Õnneks on saadaval ka selliseid tööriistu, mille abil saab virtuaalkettaid juurde tekitada (ja kustutada) ning nende suurust muuta, ilma et neid tuleks eelnevalt ära kustutada.

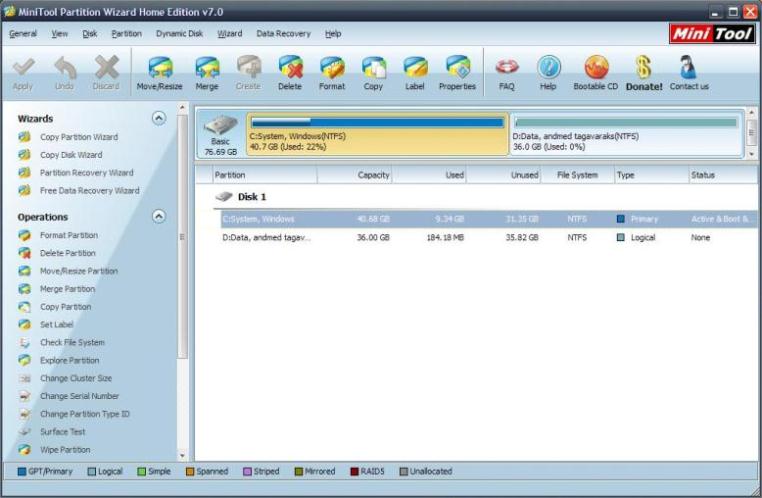

MiniTool Partition Wizard Home Edition

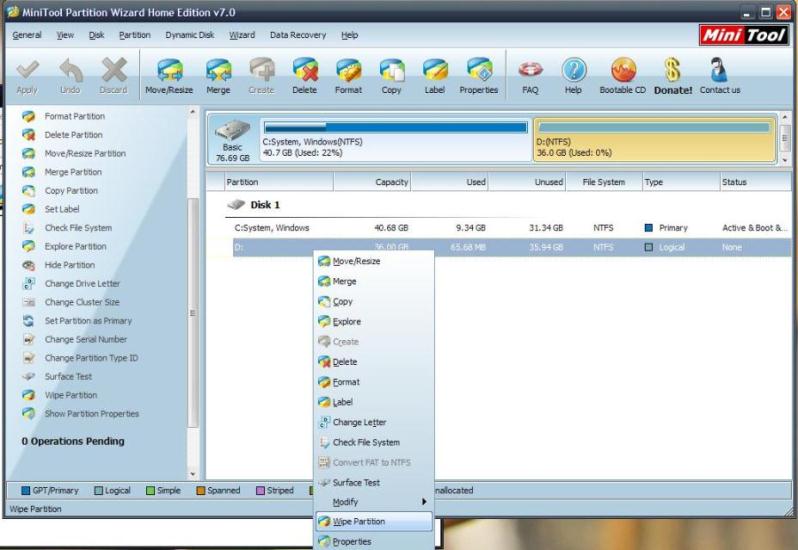

MiniTool Partition Wizard Home Edition 7.0 sobib ühe partitsiooni ehk ainukese arvutis oleva kõvaketta jagamiseks ehk poolitamiseks kaheks või enamaks kettaks operatsioonisüsteemidele Windows XP, Vista ja Windows 7, kõik nii 32 bit kui 64 bit süsteemid. Tasuta kasutamiseks on ta ainult kodukasutajatele, firmad ja ettevõtted ei tohiks seda programmi kasutada.

Tasuta versioon ei paku küll kõiki võimalusi, mis programmi funktsioonides on näidatud, kuid kõige vajalikum, millest kodukasutajale piisab täiesti, on olemas.

Kuna eessõna läks väga pikaks, siis lisavõimalustest, mis programm pakub, lugege Partition Wizard Home Edition kodulehelt lisaks.

Kuidas programmi arvutisse tirida, on näidatud allolevas videojuhendis. Igaks juhuks lisan ka alternatiivne allalaadimisligi – http://www.snapfiles.com/get/pwizhome.html.

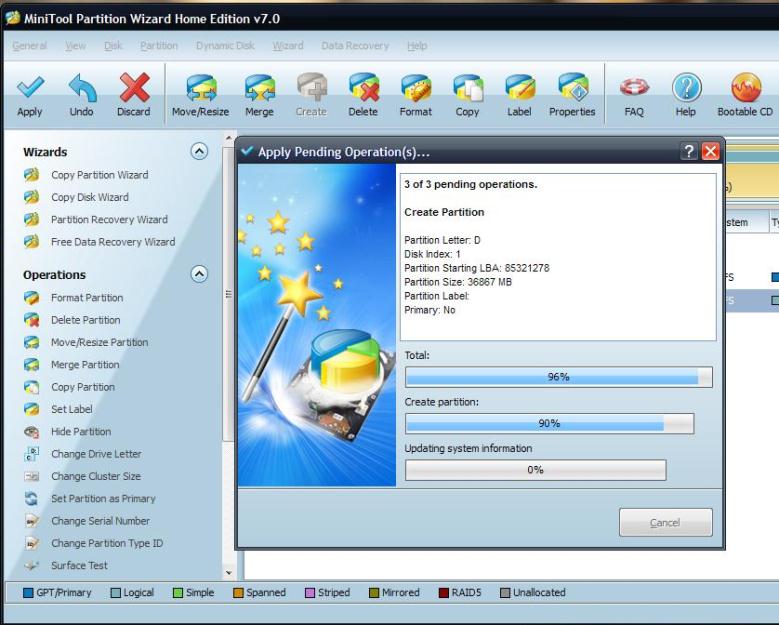

Ka see on videos näidatud, kuidas programmi abil ühe ketta kõrvale teha teine ketas. Kõige peamine on, et järgite ise juhiseid, mida programm annab – tuleb näiteks kolm korda arvuti restardile ehk taaskäivitamisele viia. Ja kui kasutate teatud funktsioone, siis ükski operatsioon ei alga automaatselt vaid peate valima programmi vasakust nurgast Apply. Ning siis, kui olete teise ketta moodustanud (Create), siis kindlasti valige ka Format, sest muidu ei pruugi teil õnnestuda faile sellele tagavarakettale tõsta – ka videos on näidatud see protsess.

Iga arvutikasutaja peab ise otsustama, kui suuremahuliseks ta jätab ketta C operatsioonisüsteemiga (Primary – Active & Boot & System) ja uue moodustatud tagavaraketta D (Logical). Kui näiteks Raunol on kõvaketta suurus 500GB ja suure mänguhuvilisena mängib ta arvutimänge, millest mitmed on isegi kuni 2GB suurused, siis tal oleks hea ketas lihtsalt poolitada 250GB + 250GB. Siis on ruumi nii mängudele kui ka tagavarakettal on ruumi, kuhu saab ta kasvõi oma mängude paigaldusfailid tagavaraks paigutada, loomulikult ka suures koguses muusikat, pilte ilusatest tüdrukutest 😉 ja olulisi dokumente või filme.

Kui aga kasutaja ei mängi mahukaid mänge ega tiri failivahetusprogrammide abil korraga suurtes kogustes mitmesuguseid faile arvutisse, siis parem oleks, kui ta tagavaraketas oleks suurem, sest igasuguseid vajalikke faile, mida tahaks alati alles hoida, koguneb aja jooksul rohkesti. Seda ütlen oma kogemustest. Näiteks mina olen oma arvuti 250GB ketta jaganud nii, et primaarsel kettal C olen mahuks jätnud vaid 100GB ja tagavarakettale D 150GB, kusjuures see ketas on mul juba otsast otsani täis aastatega kogunenud vajalikest failidest. Pean uuesti C-kettalt ruumi suurendama D-ketta jaoks.

Juhul, kui mõnel kettal tekib ruumipuudus ja teisel on seda rohkem, siis saab kettamahtu vähendada jooksvalt täpselt samuti nii nagu on videos näidatud uue ketta moodustamine – kasutage lihtsalt samamoodi liugurit ketta suurendamiseks-vähendamiseks ja järgige juhiseid.

Ülejäänud on kõik näidatud allolevas videos:

Resize or split one hard disk into two parts… by arvutiturve

Sellest, kuidas öelda Windowsile, et kasutajate kataloogid on nüüd mujal kui loogilisel kettal C:, räägime mõnes järgmises postituses.